13. évf.: vizsgaremek alap

13. évf.: vizsgaremek alap

Bevezetés

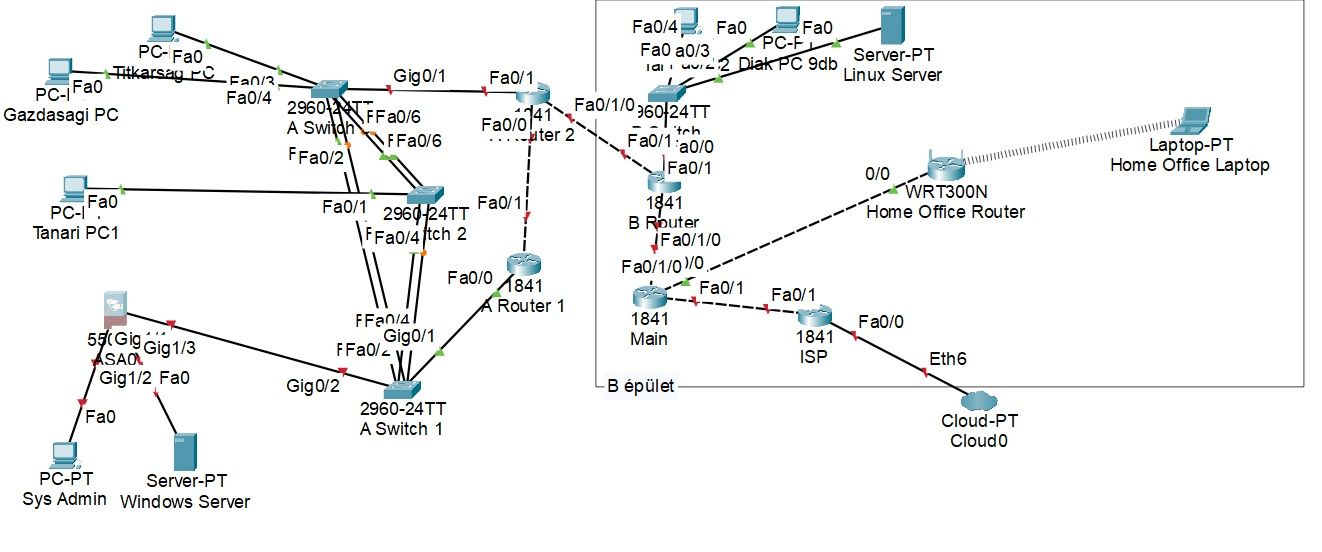

A vizsgaremek egy két épületből álló, összetett vállalati hálózatot mutat be, amelyben az A és B épület logikailag és fizikailag is elkülönül, mégis biztonságos, irányított kapcsolatban áll egymással és az internettel.

A B épület elsősorban oktatási célokat szolgál. Itt található kilenc darab tanulói számítógép, amelyek interneteléréssel rendelkeznek, valamint egy Linux szerver, amely hálózati szolgáltatásokat biztosít. A B épület hálózata egy routeren keresztül kapcsolódik a központi hálózathoz. Emellett egy SOHO router is része a topológiának, amely egy távoli, otthoni felhasználó csatlakozását szimulálja.

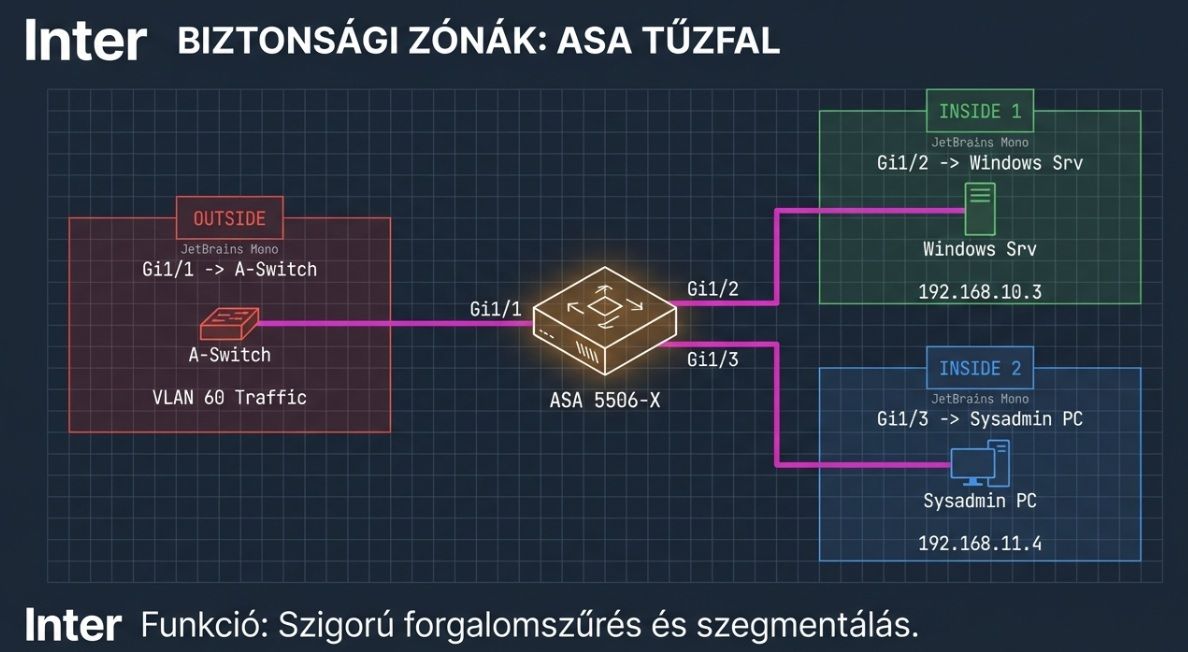

Az A épület az adminisztratív és kiszolgáló funkciókat látja el. Itt kapott helyet a Windows szerver, valamint az adminisztrátori munkaállomás, amelyek egy ASA tűzfal mögött helyezkednek el, így védve vannak a belső és külső hálózati forgalomtól. Az A épület három különálló helyiséget tartalmaz: egy tanári számítógéppel ellátott irodát, egy másik tanári munkaállomást, valamint egy gazdasági és titkársági részleget, ahol a Gazdasági PC és a Titkárság PC található.

Az A épület hálózati infrastruktúráját három switch alkotja, amelyek redundáns módon, több párhuzamos kapcsolattal vannak összekötve. A Layer 2 hurkok elkerülése érdekében Spanning Tree Protocol (STP) működik, az infrastruktúra kapcsolatok egy elkülönített VLAN-ban helyezkednek el. Ez a kialakítás magas rendelkezésre állást és stabil működést biztosít.

A hálózat routerei dinamikus routingot alkalmaznak, a távoli kapcsolatok és az internetelérés pedig GRE alagúton és NAT-on keresztül valósul meg. A teljes topológia célja egy biztonságos, skálázható és vizsgakövetelményeknek megfelelő vállalati hálózat megvalósítása.

Topológia:

Porttáblázat: //Egy jó porttáblázattal egy másik Kolléga nulláról fel tudja építeni a hálózatot újra ;-)

A épület:

| Eszköz | Port | Hová megy | Másik eszköz portja | Mit csinál | VLAN | IPv4 / IPv6 |

|---|---|---|---|---|---|---|

| A-SW1 (2960) | Fa0/1 | A-SW3 | Fa0/1 | Redundáns SW–SW link (STP) | 99 | – |

| A-SW1 | Fa0/2 | A-SW3 | Fa0/2 | Redundáns SW–SW link (STP) | 99 | – |

| A-SW1 | Fa0/3 | A-SW2 | Fa0/3 | Redundáns SW–SW link (STP) | 99 | – |

| A-SW1 | Fa0/4 | A-SW2 | Fa0/4 | Redundáns SW–SW link (STP) | 99 | – |

| A-SW3 (2960) | Fa0/5 | A-SW2 | Fa0/5 | Redundáns SW–SW link (STP) | 99 | – |

| A-SW3 | Fa0/6 | A-SW2 | Fa0/6 | Redundáns SW–SW link (STP) | 99 | – |

| A-SW1 | Gi0/1 | A-R1 (1841) | Fa0/0 | Uplink A-R1 felé | 99 (natív) | – |

| A-SW3 | Gi0/1 | A-R2 (1841) | Fa0/1 | Uplink A-R2 felé | 99 (natív) | – |

| A-SW1 | Gi0/2 | ASA | outside (pl. Gi1/1) | ASA “külső” oldala (switch felé) | 60 | – |

| A-SW3 | Fa0/3 | TitkárPC | Fa0 | Access port (titkárság) | 50 | PC-n állítod |

| A-SW3 | Fa0/4 | GazdaságiPC | Fa0 | Access port (gazdasági) | 50 | PC-n állítod |

| A-SW2 | Fa0/1 | TanárPC1 | Fa0 | Access port (tanári) | 99/“tanári” (ha külön kell) | PC-n állítod |

| ASA | inside1 (pl. Gi1/2) | Windows Server | Fa0 | Belső szegmens (szerver) | 60 | 192.168.10.3/24 |

| ASA | inside2 (pl. Gi1/3) | Sysadmin PC | Fa0 | Belső szegmens (admin) | 60 | 192.168.11.4/24 |

B épület:

| Eszköz | Port | Hová megy | Másik eszköz portja | Mit csinál | VLAN | IPv4 / IPv6 |

|---|---|---|---|---|---|---|

| B-SW (2960) | Fa0/1 | B-R (1841) | Fa0/0 | B oldali uplink router felé | 99 (natív) | – |

| B-SW | Fa0/2 | Linux Server | Fa0 | Szerver access port | 99 | 192.168.1.105/24, 2001:DB8:1::105/64 (ha tényleg ebben a VLAN-ban van) |

| B-SW | Fa0/3 | Diák PC | Fa0 | Diák access port | 99 | 192.168.2.115/24 |

| B-SW | Fa0/4 | TanárPC2 | Fa0 | Tanár access port | 99 | 192.168.2.110/24 |

WAN:

| Eszköz | Port | Hová megy | Másik eszköz portja | Mit csinál | VLAN | IPv4 / IPv6 |

|---|---|---|---|---|---|---|

| A-R1 (1841) | Fa0/0 | A-SW1 | Gi0/1 | LAN A oldal (A épület) | – | 192.168.1.1/24, 2001:DB8:1::1/64 |

| A-R1 | Fa0/1 | A-R2 | Fa0/0 | Router–router link | – | 192.168.20.1/24, 2001:DB8:20::1/64 |

| A-R2 (1841) | Fa0/0 | A-R1 | Fa0/1 | Router–router link | – | 192.168.20.2/24, 2001:DB8:20::2/64 |

| A-R2 | Fa0/0/0 | B-R | Fa0/1 | A↔B WAN link | – | 192.168.40.1/24, 2001:DB8:40::1/64 |

| A-R2 | Fa0/1 | A-SW3 | Gi0/1 | LAN uplink (A épület másik oldala) | – | 192.168.30.1/24, 2001:DB8:30::1/64 |

| B-R (1841) | Fa0/1 | A-R2 | Fa0/0/0 | A↔B WAN link | – | 192.168.40.2/24, 2001:DB8:40::2/64 |

| B-R | Fa0/0/0 | MAIN | Fa0/0/0 | B↔Main link | – | 192.168.50.1/24, 2001:DB8:50::1/64 |

| B-R | Fa0/0 | B-SW | Fa0/1 | B épület LAN | – | 192.168.2.3/24, 2001:DB8:2::3/64 |

| MAIN (1841) | Fa0/0/0 | B-R | Fa0/0/0 | Main↔B link | – | 192.168.50.2/24, 2001:DB8:50::2/64 |

| MAIN | Fa0/0 | ISP | G0/0/1 | Internet felé (NAT outside) | – | 192.168.0.2/24, 2001:DB8:0::2/64 |

| MAIN | Fa0/1 | Home Office Router | 0/0 (Internet/WAN) | Home Office uplink | – | 192.168.60.1/24, 2001:DB8:60::1/64 |

| ISP | G0/0/1 | MAIN | Fa0/0 | “belső” oldal (Main felé) | – | 192.168.0.1/24 |

| ISP | G0/0/0 | Cloud (Internet) | Eth | Internet/Cloud felé | – | 193.6.138.1/24 |

GRE Tunnel (logikai kapcsolat – nem kábel)

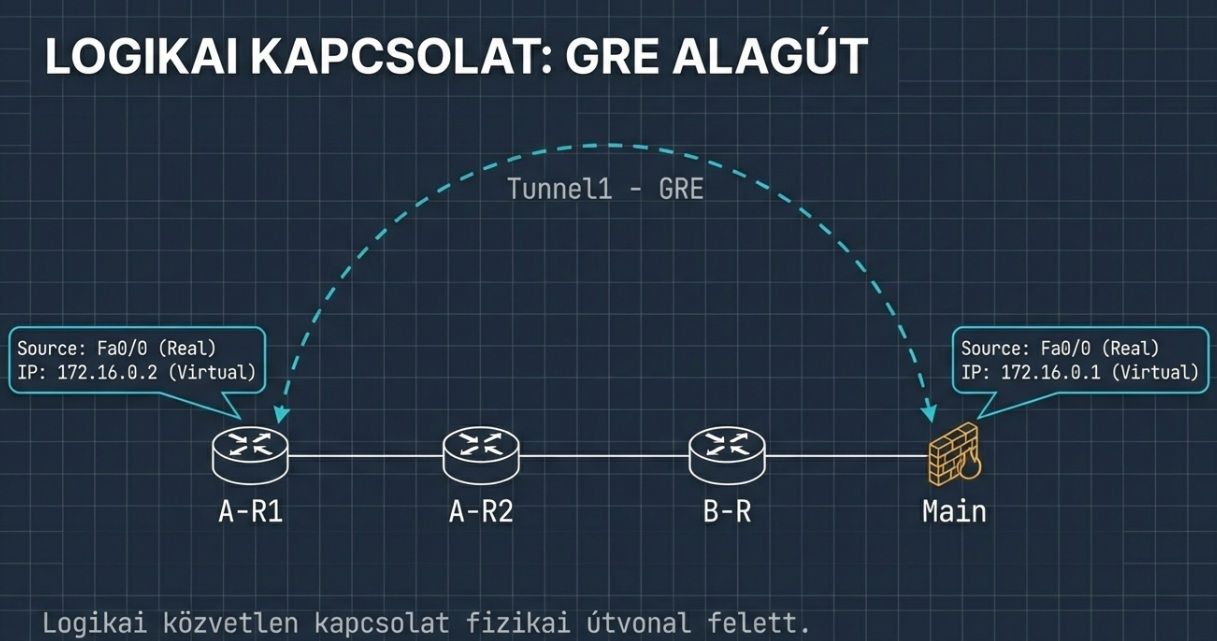

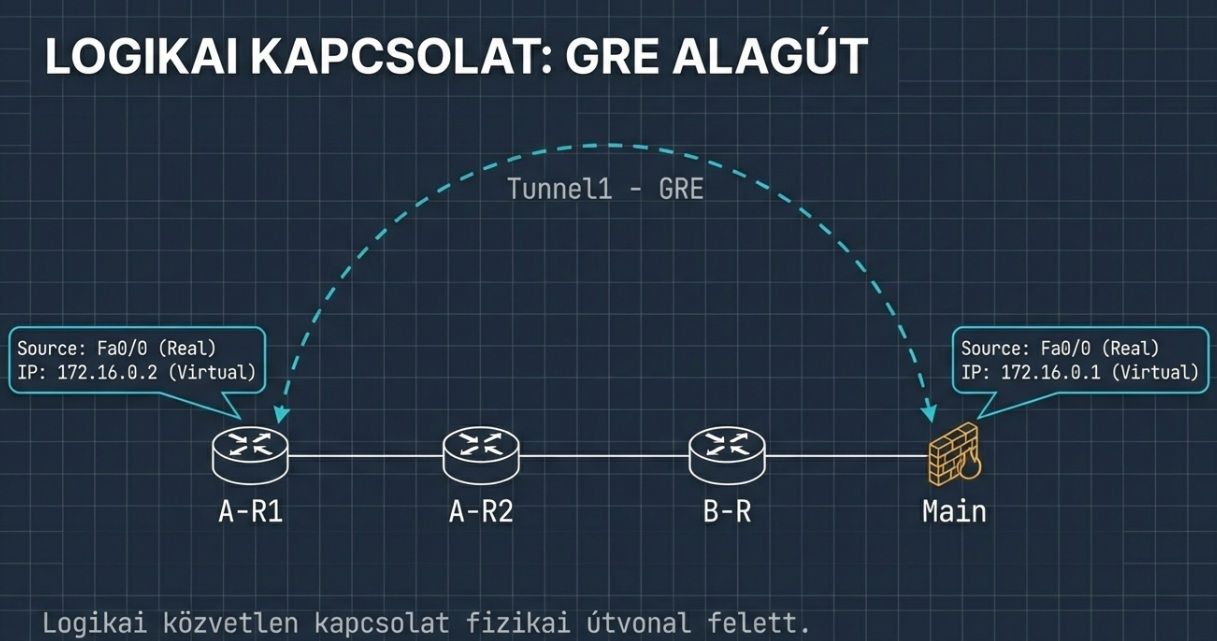

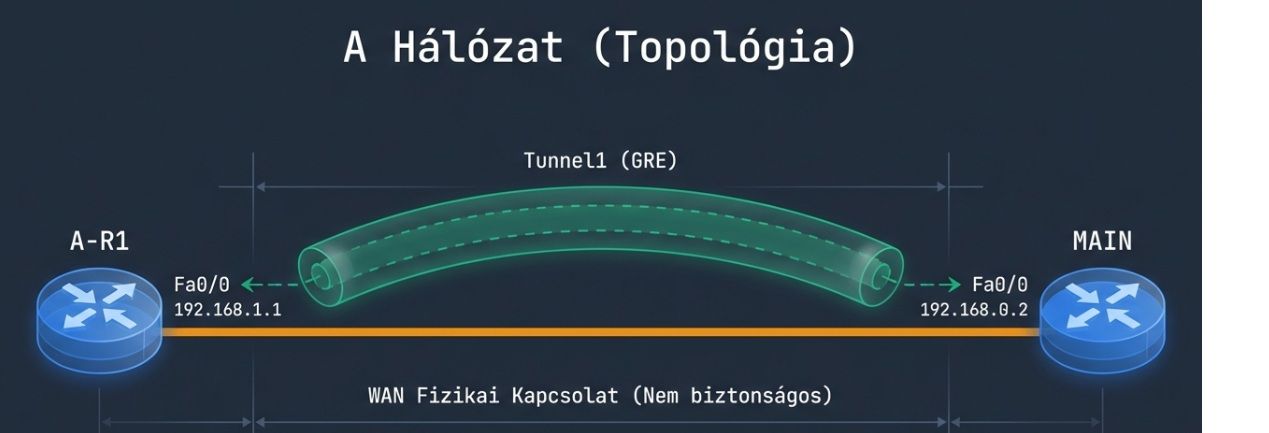

A hálózatban a GRE alagút a MAIN router és az A Router 1 között jön létre.

Az alagút logikai interfészeken (Tunnel1) működik, nem tartozik hozzá fizikai kábel vagy közvetlen összeköttetés.

A GRE forgalom a már meglévő fizikai router–router és WAN kapcsolatokon halad át, IP-csomagokba csomagolva.

Az alagút forrása a routerek egy-egy valódi interfésze (például MAIN Fa0/0 és A-R1 Fa0/0), a cél pedig a távoli router IP-címe.

Ennek köszönhetően a két végpont úgy kommunikál, mintha közvetlen kapcsolat lenne közöttük, miközben fizikailag nincs közvetlen kábelezés.

| Eszköz | Interfész | Tunnel párja | Mit csinál | IPv4 / IPv6 |

|---|---|---|---|---|

| MAIN | Tunnel1 | A-R1 Tunnel1 | GRE alagút | 172.16.0.1/30, 2001:ACAD:0::1/64 |

| A-R1 | Tunnel1 | MAIN Tunnel1 | GRE alagút | 172.16.0.2/30, 2001:ACAD:0::2/64 |

Home Office (SOHO) //bogárka

| Eszköz | Port | Hová megy | Másik eszköz portja | Mit csinál | IP |

|---|---|---|---|---|---|

| Home Office Router | 0/0 (WAN) | MAIN | Fa0/1 | WAN kapcsolat | 192.168.60.2/24 |

| Home Office Router | WLAN | Home Office Laptop | WiFi | Kliens | DHCP |

switchek konfigja:

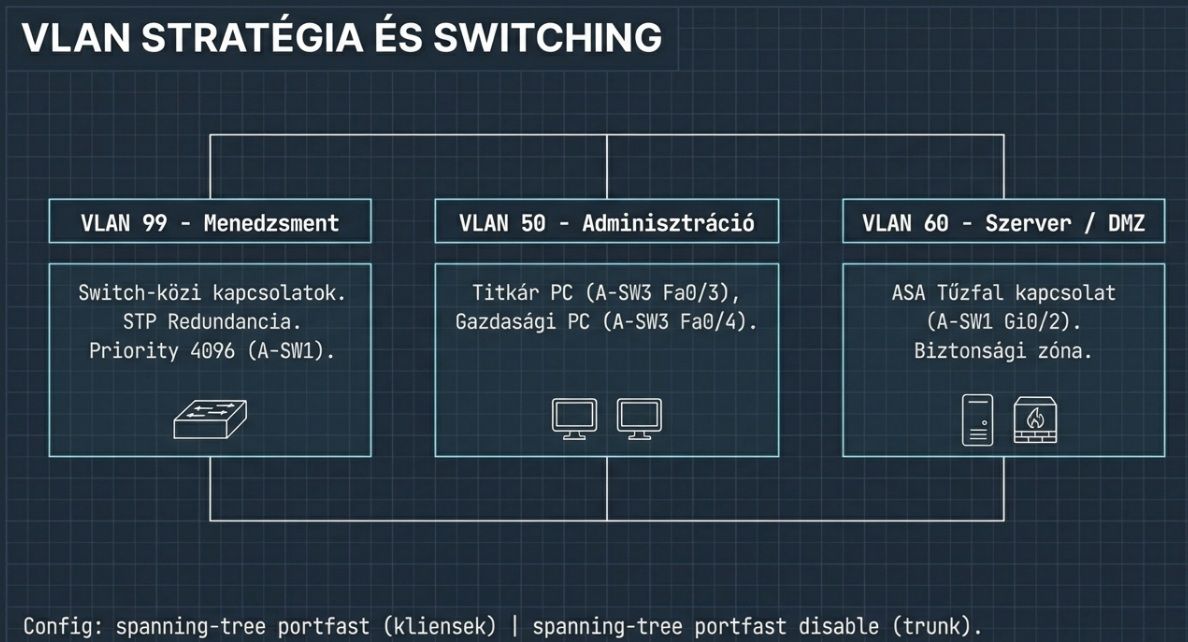

spanning-tree portfast

A PortFast azt jelenti, hogy egy switchport azonnal forwarding állapotba lép, kihagyva az STP tanulási fázisait.

Ezt csak végponti portokon használjuk, ahol biztosan nem keletkezhet hurok (PC, szerver, nyomtató).

Előnye, hogy a csatlakoztatott eszköz gyorsabban kap hálózatot.

Ha switch–switch linken lenne bekapcsolva, STP hurok és hálózati hiba alakulhatna ki.

spanning-tree portfast disable

Ez a parancs kikapcsolja a PortFastot, így a port teljes STP folyamaton megy végig

(listening → learning → forwarding).

Ezt minden infrastruktúra kapcsolaton használjuk: switch–switch, switch–router, uplink portok.

Ez biztosítja, hogy az STP észlelje a topológiaváltozásokat, és szükség esetén blokkolja a hurkokat.

A switch 1-é:

en

conf t

hostname A-SW1

no ip domain-lookup

vlan 50

name VLAN50

vlan 60

name VLAN60

vlan 99

name VLAN99

! VLAN99-es összekötések

int range fa0/1-4

switchport mode access

switchport access vlan 99

spanning-tree portfast disable

! Uplink A Router1 felé

int gi0/1

switchport mode access

switchport access vlan 99

Amennyiben több VLAN-nak kell áthaladnia a switch–switch kapcsolaton, a portokat trunk módba kell állítani. Ha csak egyetlen VLAN forgalma halad rajta, elegendő az access mód.

! ASA felé (a táblázat VLAN60-at ír a linkre)

int gi0/2

switchport mode access

switchport access vlan 60

spanning-tree vlan 99 priority 4096

end

wr

A switch 2-é:

en

conf t

hostname A-SW2

no ip domain-lookup

vlan 50

vlan 60

vlan 99

int fa0/1

switchport mode access

switchport access vlan 99

spanning-tree portfast

int range fa0/3-6

switchport mode access

switchport access vlan 99

spanning-tree portfast disable

end

wr

A switch 3-é:

en

conf t

hostname A-SW3

no ip domain-lookup

vlan 50

vlan 60

vlan 99

! VLAN99 összekötések SW1/SW2 felé

int range fa0/1-2, fa0/5-6

switchport mode access

switchport access vlan 99

spanning-tree portfast disable

! VLAN50 kliensek

int fa0/3

switchport mode access

switchport access vlan 50

spanning-tree portfast

int fa0/4

switchport mode access

switchport access vlan 50

spanning-tree portfast

! Uplink A Router2 felé

int gi0/1

switchport mode access

switchport access vlan 99

end

wr

B switch-é:

en

conf t

hostname B-SW

no ip domain-lookup

vlan 99

int range fa0/1-4

switchport mode access

switchport access vlan 99

spanning-tree portfast

end

wr

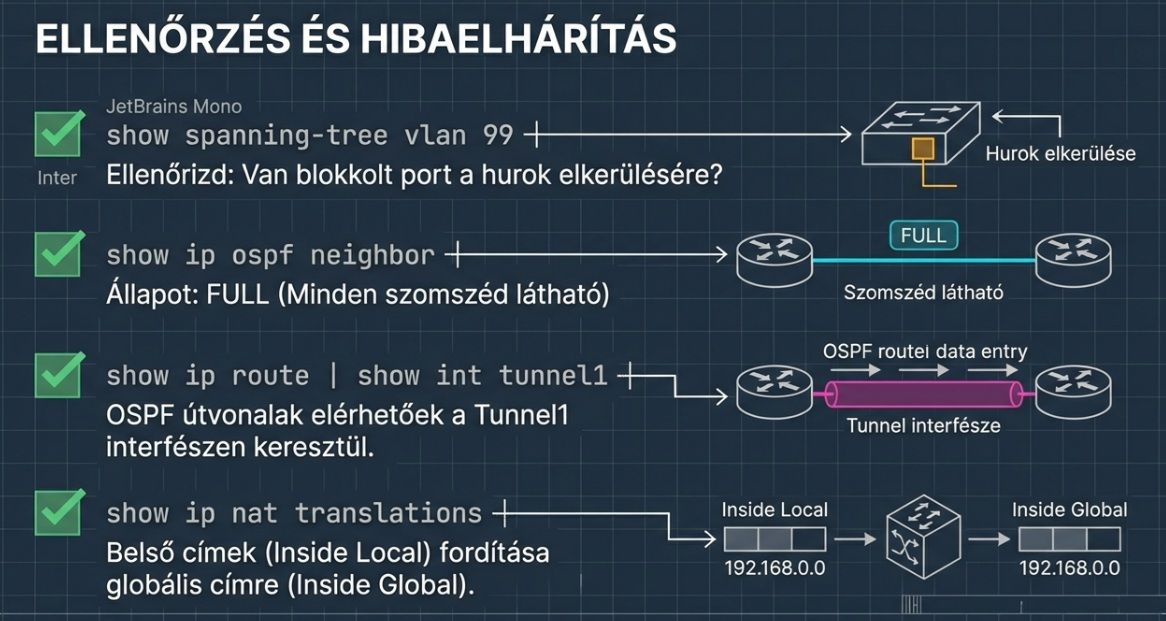

Ez szándékos redundancia: ha egy kábel kiesik, van másik út de ez Layer 2 hurokveszélyt okoz, ezért van STP, egy aktív út, a többi BLOCKING állapotba kerül. A switch–switch kapcsolatokon a PortFast ki van kapcsolva, mert ezek nem végponti portok. Az A épület három switch-e redundáns Layer 2 kapcsolattal van összekötve VLAN 99-ben. A hurkok elkerülésére Spanning Tree Protocol működik, ezért a switch–switch portokon a PortFast ki van kapcsolva, és az STP blokkolja a felesleges útvonalakat. Először a Layer 2 infrastruktúrát állítottam be a switcheken, VLAN-okkal és Spanning Tree-vel. Ezután konfiguráltam a routerek interfészeit, majd a routingot, végül a GRE alagutat és az internet elérést. Root = viszonyítási pont, nem „főnök”, nem irányít forgalmat aktívan, mint az OSPF! STP Bridge ID alapján dönt, priority - alacsonyabb = jobb - egyébként, ha azonos → MAC-cím (alacsonyabb nyer) Alapértelmezett priority: 32768Ezért ha nem állítod, véletlenszerűnek tűnhet, melyik lesz root. Ezért a parancs: spanning-tree vlan 99 priority 4096 - A root switch kijelölésével biztosítottam, hogy a Spanning Tree kiszámítható módon működjön, és a redundáns linkek a kívánt helyen legyenek blokkolva. Tehát összefoglalva: Az A Switch 1 a root bridge, ezért minden portja forwarding állapotú. Az A Switch 2 és A Switch 3 egy-egy root portot választ a root felé, a párhuzamos linkek közül pedig az STP blokkolja a feleslegeseket VLAN 99-ben a hurkok elkerülésére.

A router 1-é:

en

conf t

hostname A-R1

no ip domain-lookup

ipv6 unicast-routing

int fa0/0

ip address 192.168.1.1 255.255.255.0

ipv6 address 2001:DB8:1::1/64

no shut

int fa0/1

ip address 192.168.20.1 255.255.255.0

ipv6 address 2001:DB8:20::1/64

no shut

! GRE Tunnel1 Main felé

int tunnel1

ip address 172.16.0.2 255.255.255.252

ipv6 address 2001:ACAD:0::2/64

tunnel source fa0/0

tunnel destination 192.168.50.2

no shut

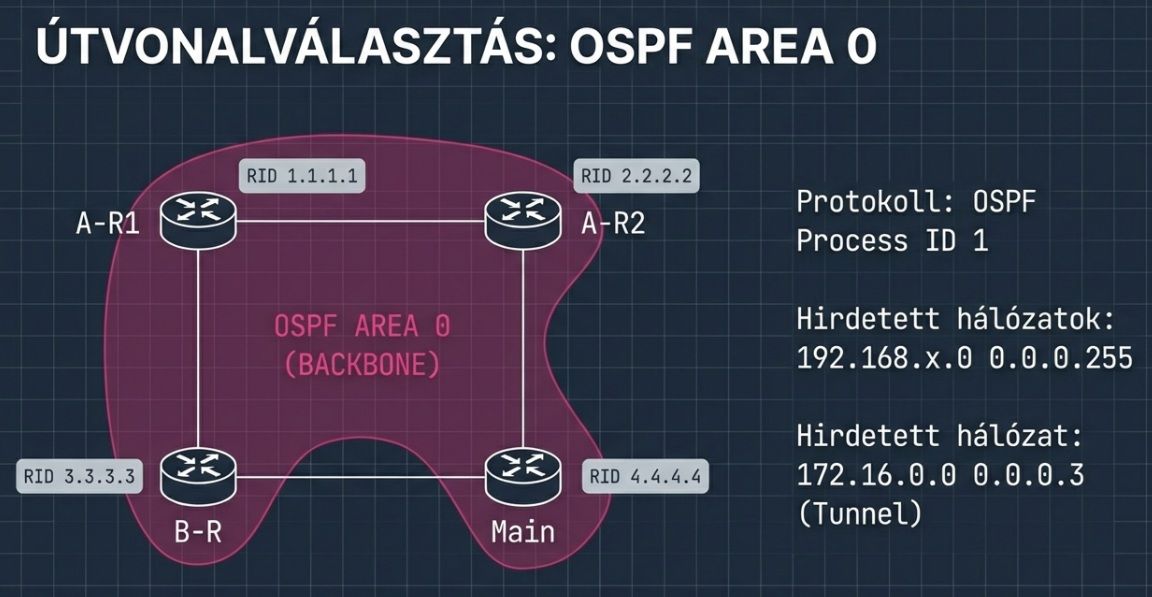

router ospf 1

router-id 1.1.1.1

network 192.168.1.0 0.0.0.255 area 0

network 192.168.20.0 0.0.0.255 area 0

network 172.16.0.0 0.0.0.3 area 0

end

wr

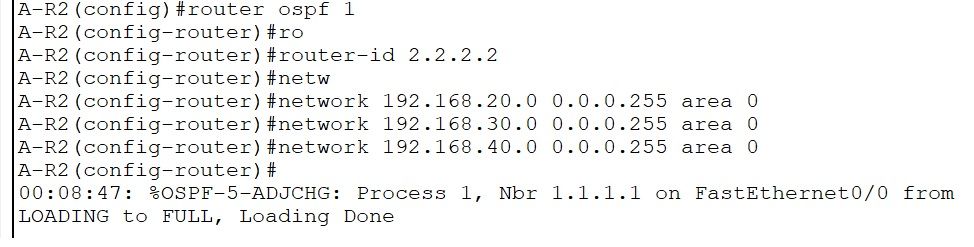

A router 2-é:

en

conf t

hostname A-R2

no ip domain-lookup

ipv6 unicast-routing

int fa0/0

ip address 192.168.20.2 255.255.255.0

ipv6 address 2001:DB8:20::2/64

no shut

int fa0/1

ip address 192.168.30.1 255.255.255.0

ipv6 address 2001:DB8:30::1/64

no shut

int E0/1/0

ip address 192.168.40.1 255.255.255.0

ipv6 address 2001:DB8:40::1/64

no shut

router ospf 1

router-id 2.2.2.2

network 192.168.20.0 0.0.0.255 area 0

network 192.168.30.0 0.0.0.255 area 0

network 192.168.40.0 0.0.0.255 area 0

!Ezt kell látnod, mert a szomszédsági felfedezésbe látja innentől R1-et

end

wr

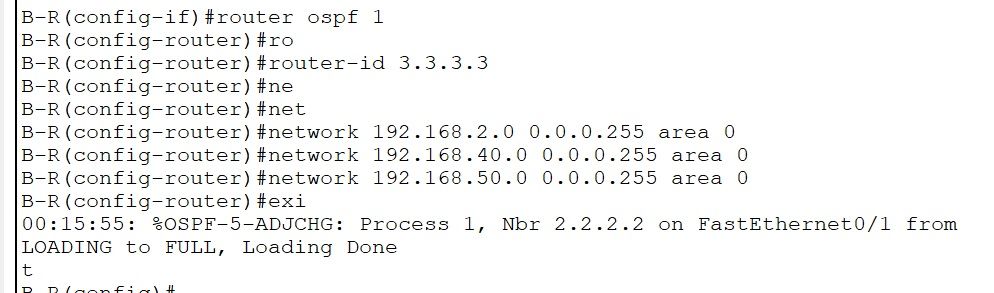

B routeré:

en

conf t

hostname B-R

no ip domain-lookup

ipv6 unicast-routing

int fa0/1

ip address 192.168.40.2 255.255.255.0

ipv6 address 2001:DB8:40::2/64

no shut

int E0/1/0

ip address 192.168.50.1 255.255.255.0

ipv6 address 2001:DB8:50::1/64

no shut

int fa0/0

ip address 192.168.2.3 255.255.255.0

ipv6 address 2001:DB8:2::3/64

no shut

router ospf 1

router-id 3.3.3.3

network 192.168.40.0 0.0.0.255 area 0

network 192.168.50.0 0.0.0.255 area 0

network 192.168.2.0 0.0.0.255 area 0

end

wr

MAIN:

en

conf t

hostname MAIN

no ip domain-lookup

ipv6 unicast-routing

int fa0/0/0

ip address 192.168.50.2 255.255.255.0

ipv6 address 2001:DB8:50::2/64

no shut

int fa0/0

ip address 192.168.0.2 255.255.255.0

ipv6 address 2001:DB8:0::2/64

no shut

int fa0/1

ip address 192.168.60.1 255.255.255.0

ipv6 address 2001:DB8:60::1/64

no shut

int tunnel1

ip address 172.16.0.1 255.255.255.252

ipv6 address 2001:ACAD:0::1/64

tunnel source fa0/0

tunnel destination 192.168.1.1

no shut

A hálózatban a GRE alagút a MAIN router és az A Router 1 között jön létre. Az alagút logikai interfészeken (Tunnel1) működik, nem tartozik hozzá fizikai kábel vagy közvetlen összeköttetés. A GRE forgalom a már meglévő fizikai router–router és WAN kapcsolatokon halad át, IP-csomagokba csomagolva.

Az alagút forrása a routerek egy-egy valódi interfésze (például MAIN Fa0/0 és A-R1 Fa0/0), a cél pedig a távoli router IP-címe.

Ennek köszönhetően a két végpont úgy kommunikál, mintha közvetlen kapcsolat lenne közöttük, miközben fizikailag nincs közvetlen kábelezés.

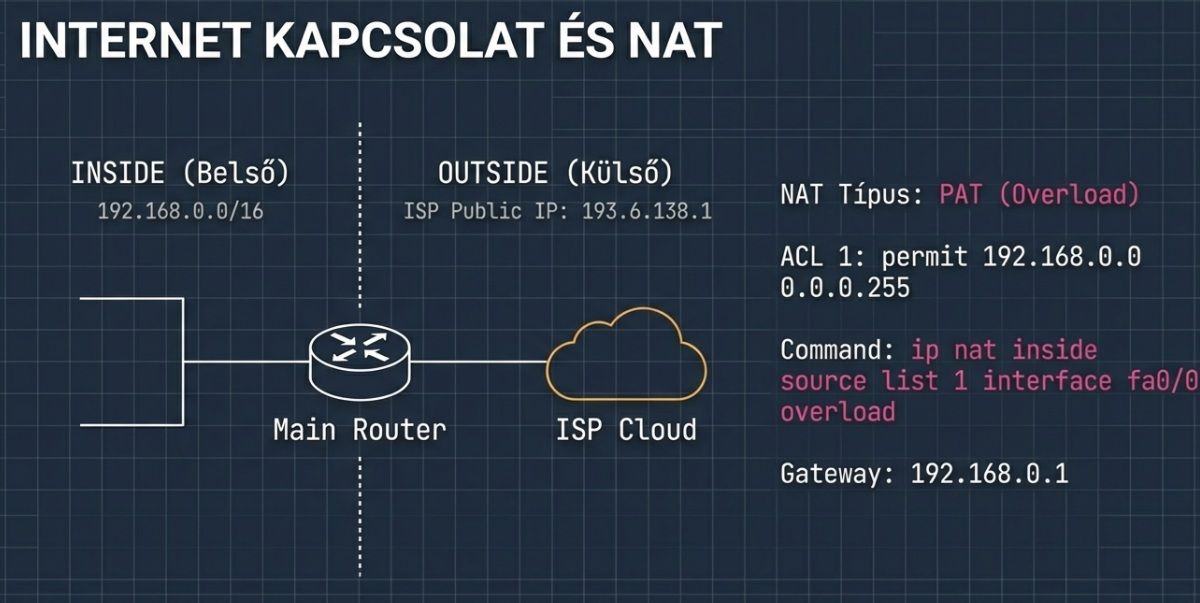

! NAT (Main -> ISP)

access-list 1 permit 192.168.0.0 0.0.0.255

access-list 1 permit 192.168.1.0 0.0.0.255

access-list 1 permit 192.168.2.0 0.0.0.255

access-list 1 permit 192.168.20.0 0.0.0.255

access-list 1 permit 192.168.30.0 0.0.0.255

access-list 1 permit 192.168.40.0 0.0.0.255

access-list 1 permit 192.168.50.0 0.0.0.255

access-list 1 permit 192.168.60.0 0.0.0.255

ip nat inside source list 1 interface fa0/0 overload

int fa0/0

ip nat outside

int e0/1/0

ip nat inside

int fa0/1

ip nat inside

int tunnel1

ip nat inside

ip route 0.0.0.0 0.0.0.0 192.168.0.1

end

wr

ISP:

en

conf t

hostname ISP

no ip domain-lookup

int f0/1

ip address 192.168.0.1 255.255.255.0

ip nat inside

no shut

int f0/0

ip address 193.6.138.1 255.255.255.0

ip nat outside

no shut

access-list 1 permit 192.168.0.0 0.0.0.255

ip nat inside source list 1 interface f0/0 overload

ip route 0.0.0.0 0.0.0.0 193.6.138.2

end

wr

ASA:

enable

conf t

hostname ASA

no names

! OUTSIDE - a switch felé (Gi1/1)

interface GigabitEthernet1/1

nameif outside

security-level 0

ip address 192.168.60.2 255.255.255.0

no shutdown

! INSIDE-ADMIN - SysAdmin PC felé (Gi1/2)

interface GigabitEthernet1/2

nameif inside_admin

security-level 90

ip address 192.168.11.1 255.255.255.0

no shutdown

! INSIDE-SERVER - Windows Server felé (Gi1/3)

interface GigabitEthernet1/3

nameif inside_srv

security-level 100

ip address 192.168.10.1 255.255.255.0

no shutdown

! Default route kifelé (a VLAN60 router felé)

route outside 0.0.0.0 0.0.0.0 192.168.60.1

! NAT - hogy az ASA mögötti hálók ki tudjanak menni (PAT az outside IP-re)

object network NET_ADMIN

subnet 192.168.11.0 255.255.255.0

nat (inside_admin,outside) dynamic interface

object network NET_SRV

subnet 192.168.10.0 255.255.255.0

nat (inside_srv,outside) dynamic interface

end

wr mem

PT-ben a régi formát kell használni:

global (outside) 1 interface

nat (inside_admin) 1 192.168.11.0 255.255.255.0

nat (inside_srv) 1 192.168.10.0 255.255.255.0

Ebből a hálózatból jövő forgalmat szabad NAT-olni.

Az ASA az A épület belső szerver- és adminisztrációs hálózatát védi. A security-level alapú működés biztosítja, hogy az alacsonyabb biztonsági szintről érkező forgalom csak engedéllyel juthasson a védett szegmensbe

Végpontok IP címei:

| Eszköz neve | Hálózat | IPv4 cím | Maszk | Alapértelmezett átjáró | Megjegyzés |

|---|---|---|---|---|---|

| Gazdasági PC | VLAN 50 | 192.168.1.111 | 255.255.255.0 | 192.168.1.1 | A-R1 gateway |

| Titkárság PC | VLAN 50 | 192.168.1.112 | 255.255.255.0 | 192.168.1.1 | A-R1 gateway |

| Tanár PC1 (A épület) | A LAN | 192.168.1.110 | 255.255.255.0 | 192.168.1.1 | A-R1 gateway |

| Tanár PC2 (B épület) | B LAN | 192.168.2.110 | 255.255.255.0 | 192.168.2.3 | B-R gateway |

| Diák PC-k (B épület) | B LAN | 192.168.2.115 | 255.255.255.0 | 192.168.2.3 | B-R gateway |

| Linux Server (B) | B LAN | 192.168.2.105* | 255.255.255.0 | 192.168.2.3 | ( a B hálózatban van) |

| Windows Server (ASA mögött) | Inside-SRV | 192.168.10.3 | 255.255.255.0 | 192.168.10.1 | ASA inside_srv |

| SysAdmin PC (ASA mögött) | Inside-ADMIN | 192.168.11.4 | 255.255.255.0 | 192.168.11.1 | ASA inside_admin |

| Home Office Laptop | SOHO | DHCP | DHCP | SOHO router | Internet irány |

IPv6:

| Eszköz | Hálózat/VLAN | IPv4 / Maszk | IPv4 GW | IPv6 / Prefix | IPv6 GW |

|---|---|---|---|---|---|

| Tanár PC1 (A) | 192.168.1.0 | 192.168.1.110 /24 | 192.168.1.1 | 2001:DB8:1::110 /64 | 2001:DB8:1::1 |

| Gazdasági PC (VLAN50) | 192.168.1.0 | 192.168.1.111 /24 | 192.168.1.1 | 2001:DB8:1::111 /64 | 2001:DB8:1::1 |

| Titkárság PC (VLAN50) | 192.168.1.0 | 192.168.1.112 /24 | 192.168.1.1 | 2001:DB8:1::112 /64 | 2001:DB8:1::1 |

| Tanár PC2 (B) | 192.168.2.0 | 192.168.2.110 /24 | 192.168.2.3 | 2001:DB8:2::110 /64 | 2001:DB8:2::3 |

| Diák PC (B – minta) | 192.168.2.0 | 192.168.2.115 /24 | 192.168.2.3 | 2001:DB8:2::115 /64 | 2001:DB8:2::3 |

| Linux Server (B) | 192.168.2.0 | 192.168.2.105 /24 | 192.168.2.3 | 2001:DB8:2::105 /64 | 2001:DB8:2::3 |

| Windows Server (ASA mögött) | 192.168.10.0 | 192.168.10.3 /24 | 192.168.10.1 | 2001:DB8:10::3 /64 | 2001:DB8:10::1 |

| SysAdmin PC (ASA mögött) | 192.168.11.0 | 192.168.11.4 /24 | 192.168.11.1 | 2001:DB8:11::4 /64 | 2001:DB8:11::1 |

| Home Office Laptop | SOHO | DHCP | SOHO router | --- | --- |

Gateway-k (összefoglaló)

A-R1 (A LAN): 192.168.1.1 / 2001:DB8:1::1

B-R (B LAN): 192.168.2.3 / 2001:DB8:2::3

ASA inside_srv: 192.168.10.1 / 2001:DB8:10::1

ASA inside_admin: 192.168.11.1 / 2001:DB8:11::1

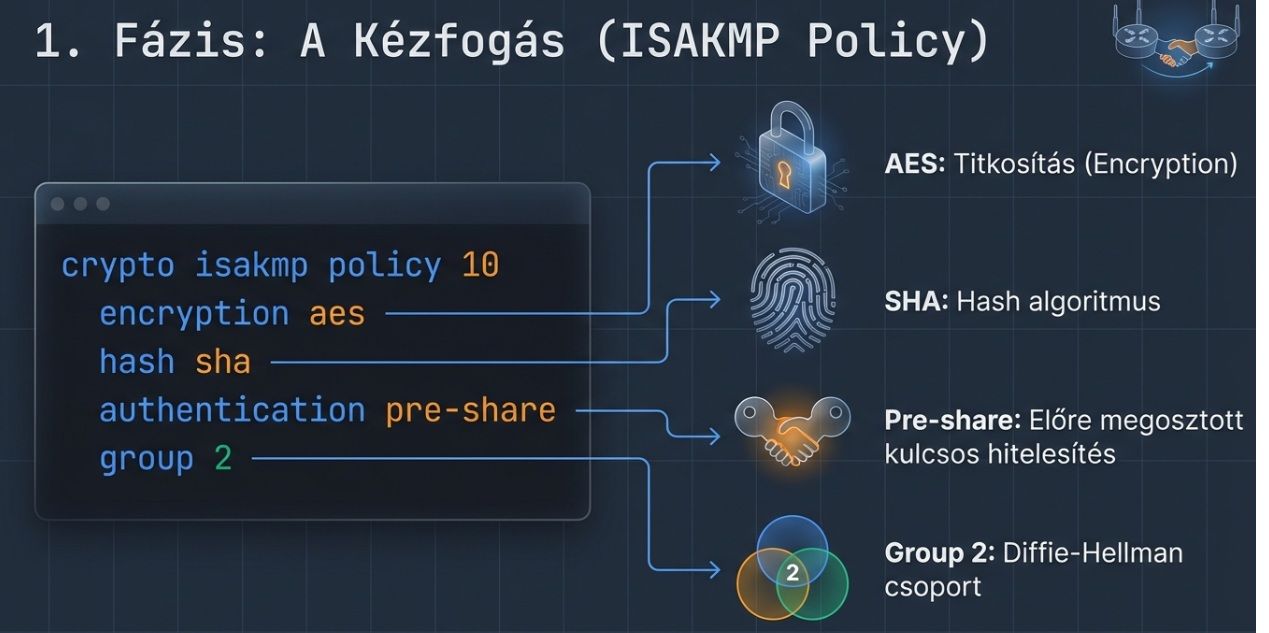

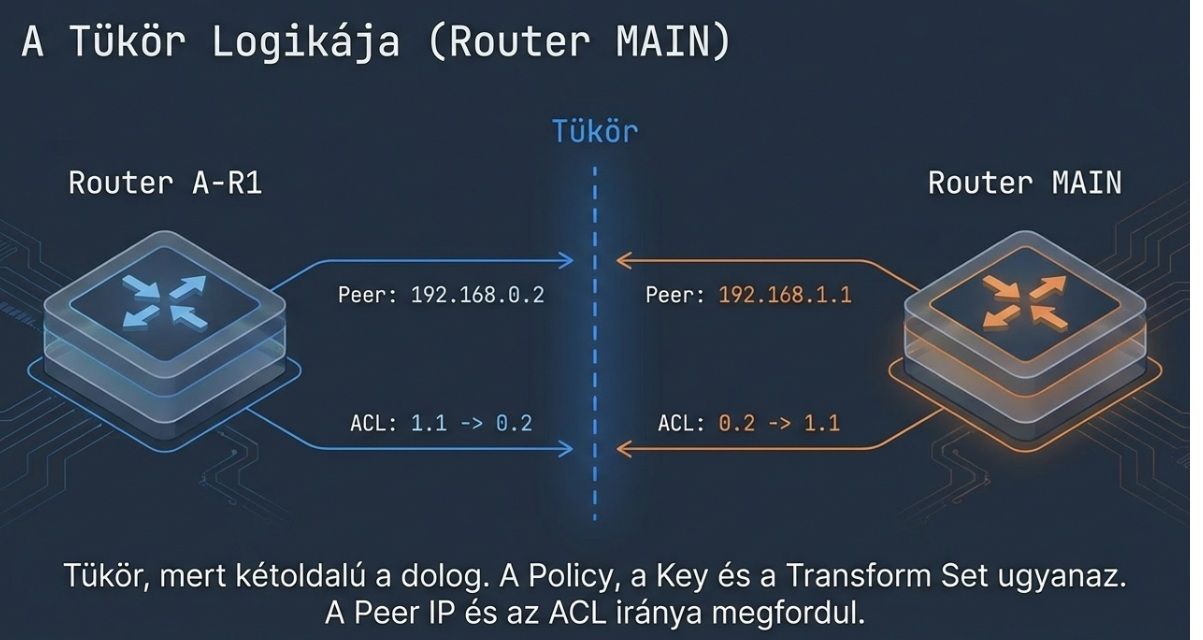

VPN (IPsec-et a GRE alá tesszük): //GRE over IPsec

A WAN hálózat köztük:

A-R1 Fa0/0 → 192.168.1.1

MAIN Fa0/0 → 192.168.0.2

A GRE már megy a Tunnel1-en.

Most csak az alatta futó fizikai kapcsolatot titkosítjuk.

A router 1-é:

crypto isakmp policy 10

encryption aes

hash sha

authentication pre-share

group 2

majd:

crypto isakmp key cisco address 192.168.0.2

Érdekes forgalom (a GRE protokoll!) ;-):

access-list 110 permit gre host 192.168.1.1 host 192.168.0.2

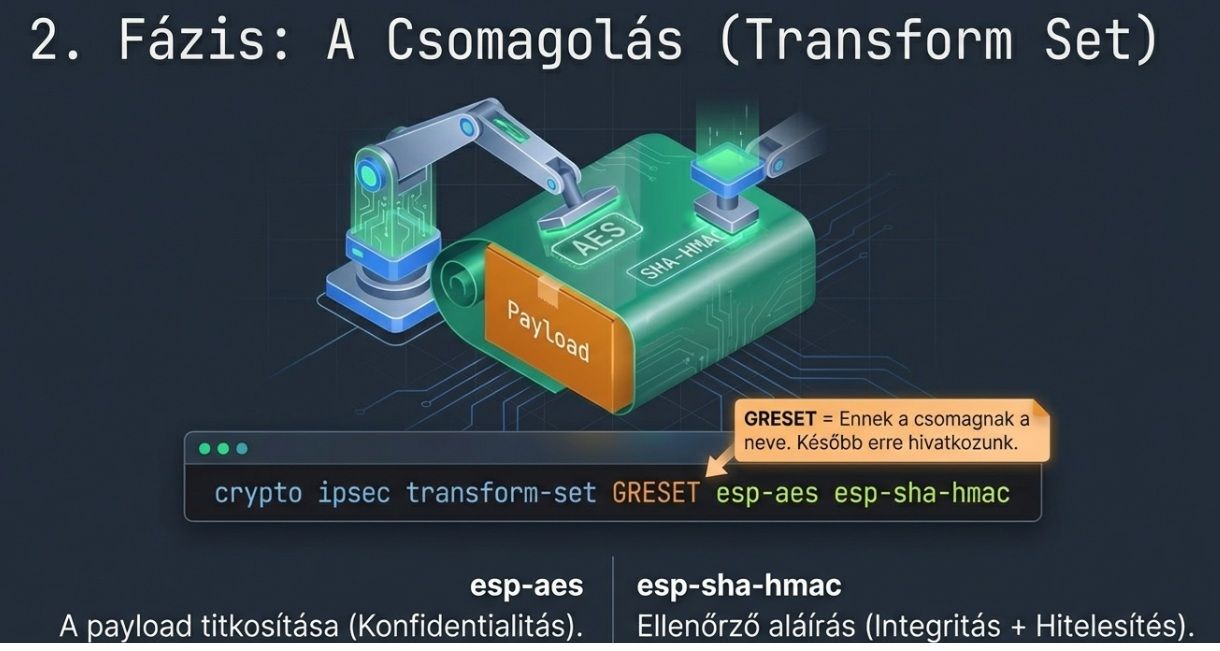

Transform set (IPsec “mit használjon”) IPsec adatcsatornájának (Phase 2) a “csomagolása”: milyen titkosítás (pl. AES) milyen integritás (pl. SHA) :

esp-aes = a payload titkosítása AES-sel (konfidentialitás)

esp-sha-hmac = ellenőrző aláírás SHA-val (integritás + hitelesítés)

GRESET = ennek a “csomagnak” a neve, később erre hivatkozol

crypto ipsec transform-set GRESET esp-aes esp-sha-hmac

Crypto map: (IPsec “szabálykönyv”) Egy “szabály”, ami megmondja: kivel építsen VPN-t (peer),

milyen transform-setet használjon milyen forgalmat titkosítson (match address = ACL)

GREMAP = crypto map neve

10 = sorszám (prioritás, több map lehet)

set peer = a másik router WAN IP-je

set transform-set = Phase 2 paraméterek

match address 110 = melyik forgalom legyen VPN (ACL 110)

crypto map GREMAP 10 ipsec-isakmp

set peer 192.168.0.2

set transform-set GRESET

match address 110

Rárakjuk a WAN interfészre: (hol “él” a VPN) A crypto map addig csak definíció.

Attól kezd “működni”, hogy egy fizikai interfészre "rápakoljuk".

az FA0/0-n kifelé menő forgalmat figyeli, ha az ACL szerinti, akkor IPsec-be csomagolja/titkosítja ha bejön titkosítva, visszafejti

interface fa0/0

crypto map GREMAP

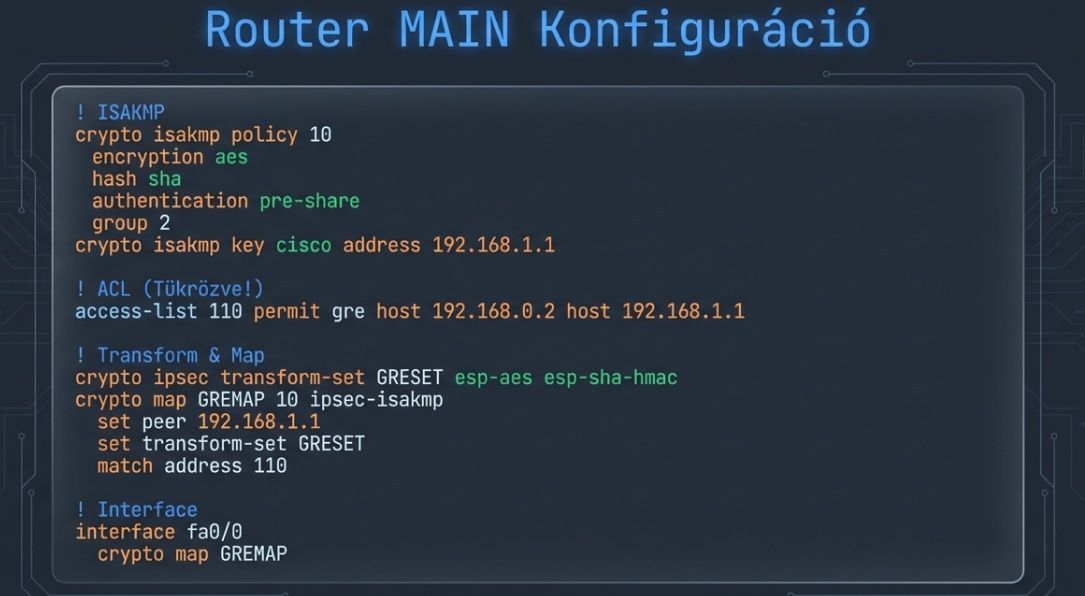

MAIN -é (tükör):

tükör, mert kétoldalú a dolog: amit R1 “küld” peer felé, azt MAIN-nek ugyanúgy el kell fogadnia ugyanaz a policy,

ugyanaz a key, ugyanaz a transform-set csak a peer IP-k és az ACL iránya fordított

crypto isakmp policy 10

encryption aes

hash sha

authentication pre-share

group 2

majd itt is:

crypto isakmp key cisco address 192.168.1.1

ACL (Az ACL dönti el, mit titkosít az IPsec.):

access-list 110 permit gre host 192.168.0.2 host 192.168.1.1

Transform set:

crypto ipsec transform-set GRESET esp-aes esp-sha-hmac

Crypto map:

crypto map GREMAP 10 ipsec-isakmp

set peer 192.168.1.1

set transform-set GRESET

match address 110

utána:

interface fa0/0

crypto map GREMAP

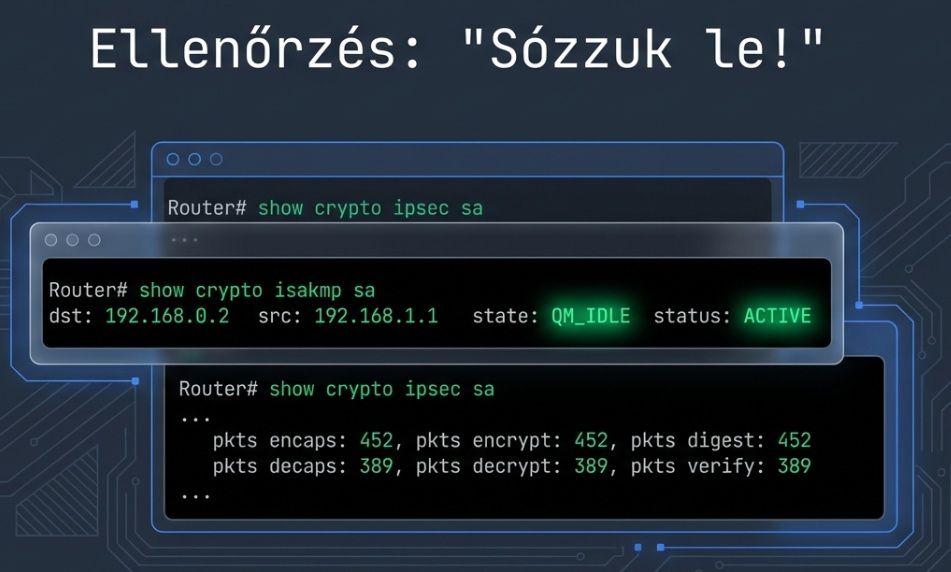

Sózzuk le!

show crypto isakmp sa

show crypto ipsec sa

korhazasv2

bankosv3

Campusv4

Hotelv5

Már közeledünk a végéhez ;-)

Írjunk egy python programot, ami automatizálhatóan bejelentkezik SSH-val az egyik router-be, amjd lesózza a running configot és kiírja egy txt fájlba.

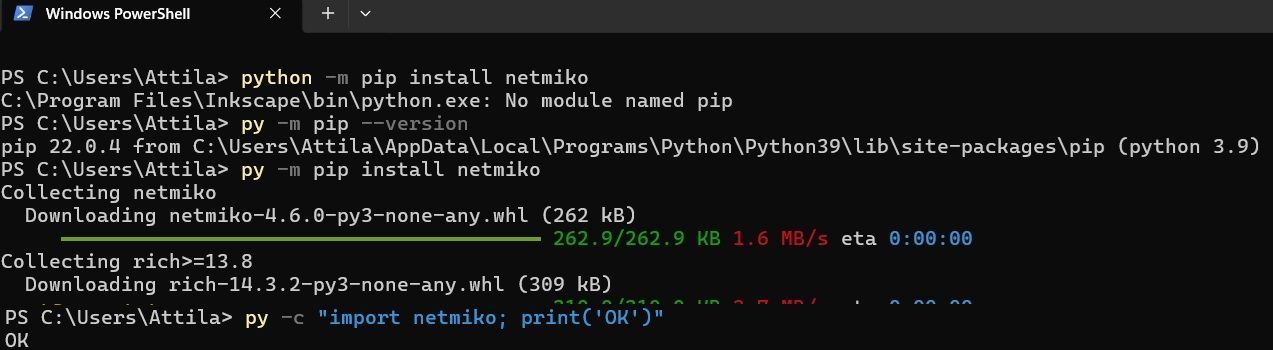

Első körben hiába van Visual Studio 2022-k, telepíteni kell:

PS C:\Users\Attila> python -m pip install netmiko

C:\Program Files\Inkscape\bin\python.exe: No module named pip

PS C:\Users\Attila> py -m pip --version

pip 22.0.4 from C:\Users\Attila\AppData\Local\Programs\Python\Python39\lib\site-packages\pip (python 3.9)

PS C:\Users\Attila> py -m pip install netmiko

Collecting netmiko

Downloading netmiko-4.6.0-py3-none-any.whl (262 kB)

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ 262.9/262.9 KB 1.6 MB/s eta 0:00:00

Ha letöltött mindent is, akkor győződjünk meg arról egy tesztsorral, ha siker, írja ki, hogy OK

py -c "import netmiko; print('OK')"

Ha ezt kiírta:

összekötjük a router portját, a PC-nek pedig ip-címet, (1.10/24-es) adunk

roter:

conf t

interface g0/0/0

ip address 192.168.1.1 255.255.255.0

no shut

exit

majd SSH-t bekapcsoljuk:

conf t

hostname R1

ip domain-name lab.local

username admin privilege 15 secret cisco123

crypto key generate rsa modulus 2048

ip ssh version 2

line vty 0 4

login local

transport input ssh

exit

end

wr

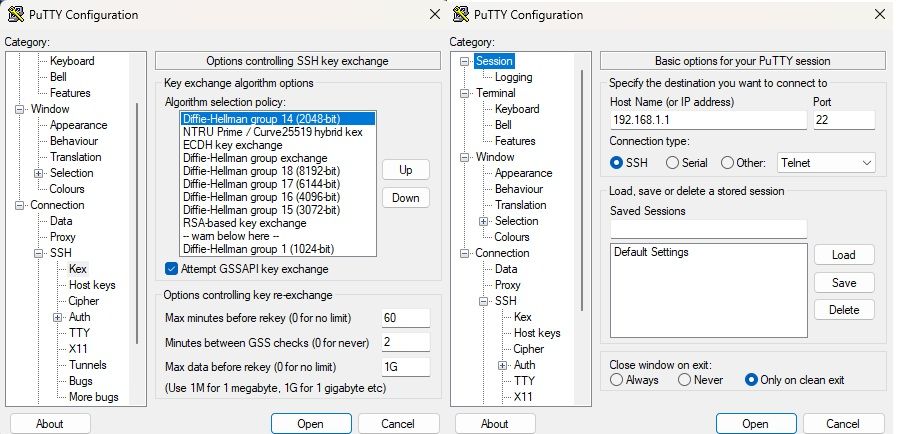

Majd belépünk Putty-ba a PC-ről:

Csak elsőként az SSH-t állítjuk:

ssh admin@192.168.1.1

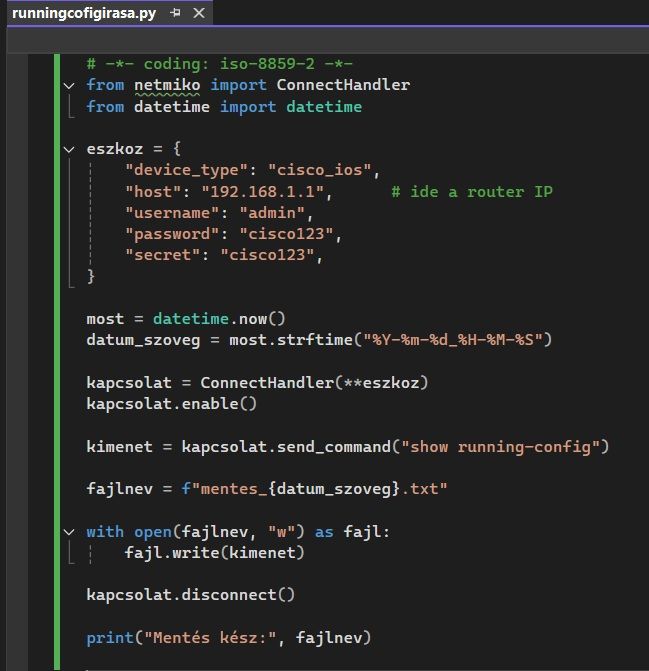

Megírjuk a pythonos programot:

# -*- coding: iso-8859-2 -*-

from netmiko import ConnectHandler

from datetime import datetime

eszkoz = {

"device_type": "cisco_ios",

"host": "192.168.1.1", # ide a router IP

"username": "admin",

"password": "cisco123",

"secret": "cisco123",

}

most = datetime.now()

datum_szoveg = most.strftime("%Y-%m-%d_%H-%M-%S")

kapcsolat = ConnectHandler(**eszkoz)

kapcsolat.enable()

kimenet = kapcsolat.send_command("show running-config")

fajlnev = f"mentes_{datum_szoveg}.txt"

with open(fajlnev, "w") as fajl:

fajl.write(kimenet)

kapcsolat.disconnect()

print("Mentés kész:", fajlnev)

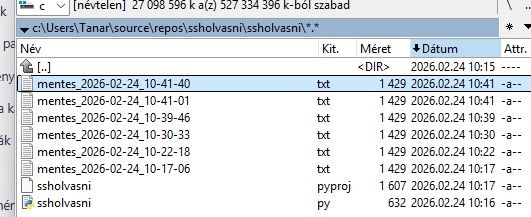

//Nekem ki kellett kapcsolni a PC tűzfalát, illetve nem a prog mappába mentette, hanem ide:

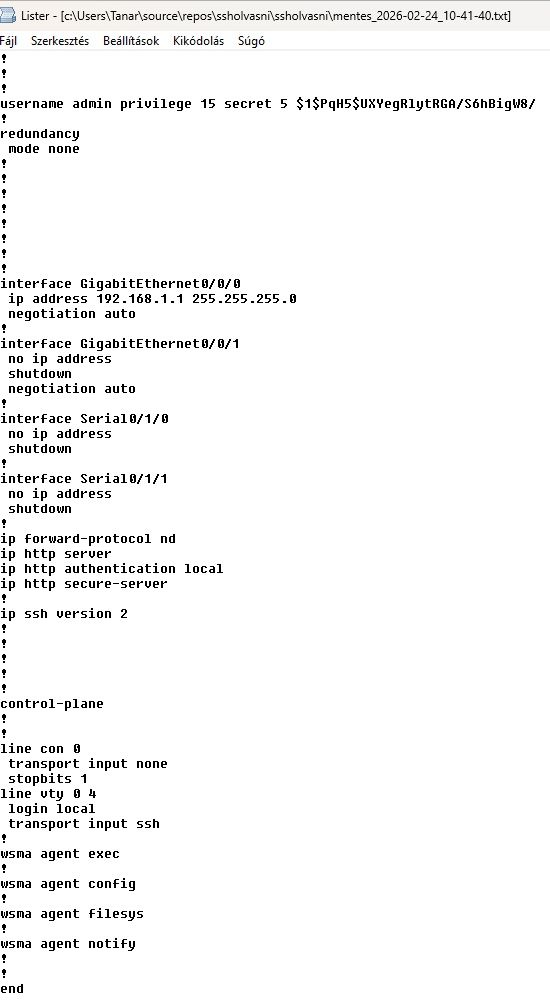

A megnyitott fájl:

Videó felépítés – Vizsgaremek bemutató

Bevezetés (30–40 mp)

„A hálózat két telephelyből áll.

Az A épületben adminisztráció és belső hálózat,

a B épületben felhasználói és szerver infrastruktúra található.”

Mutasd: teljes topológia eszköznevek

Eszközök bemutatása (1 perc)

Mutasd sorban:

A épület:

2960 switchek (redundáns kapcsolat)

Router

ASA

PC-k

Windows szerver

B épület:

Switch

Router

Linux szerver

SOHO router

kliensek

Közben mondd:

„A switchek redundáns topológiában működnek, STP biztosítja a hurkok elkerülését.”

VLAN bemutatás (1–1,5 perc)

Mutasd:

show vlan brief

Magyarázat:

VLAN 50 – Gazdaság

VLAN 60 – Admin / Szerver

VLAN 99 – Menedzsment

Majd:

show interfaces trunk

Mondd:

„A trunk portok több VLAN-t továbbítanak a switchek között.”

STP demonstráció (30 mp)

Mutasd show spanning-tree

Húzz ki egy kábelt

Mutasd hogyan vált át a blocking port

Mondd:

„Az RSTP biztosítja a gyors konvergenciát.”

OSPF bemutatás (1 perc)

Routeren:

show ip ospf neighbor

show ip route

Magyarázat:

„Az OSPF dinamikusan tanulja a hálózatokat, biztosítva a redundáns útvonalat.”

Mutasd az „O” jelölést a routing táblában.

GRE Tunnel

show interface tunnel1

Magyarázat:

„A két telephely között GRE alagút biztosítja a logikai kapcsolatot fizikai közvetlen link nélkül.”

Tesztelés

VLAN-on belüli ping

Python automatizálás (30–40 mp)

Mutasd:

py ssholvasni.py

Majd:

a generált .txt fájlt

running-config részletet

Mondd:

„A Python script SSH kapcsolaton keresztül automatikusan archiválja a konfigurációt.”

Felvételi javaslat

Használj: OBS Studio (ingyenes)

3–5 perc hossz

folyamatos narráció: Ebből ollózz---------------------------------

A bemutatott hálózat két logikai telephelyből áll, amelyek redundáns és dinamikus működésre lettek tervezve.

Az A épületben található a központi infrastruktúra, míg a B épület a felhasználói és szerver oldalt reprezentálja.

Az A épületben három darab Cisco 2960-as switch működik, amelyek redundáns topológiában kapcsolódnak egymáshoz. A hurkok elkerülését a Spanning Tree protokoll biztosítja. A rendszer Rapid STP módban működik, így egy aktív kapcsolat megszakadása esetén a tartalék link néhány másodpercen belül forwarding állapotba kerül. Ez biztosítja a folyamatos hálózati rendelkezésre állást.

A hálózat VLAN-okkal szegmentált.

A VLAN 50 a gazdasági részleg eszközeit tartalmazza,

a VLAN 60 az adminisztrációs és szerver oldali eszközöket,

míg a VLAN 99 menedzsment célokat szolgál.

A VLAN-ok közötti forgalmat a router végzi, úgynevezett inter-VLAN routing segítségével. A switchek közötti kapcsolat trunk módú, így több VLAN forgalma is továbbításra kerül az összekötő linkeken.

Az A épületben található továbbá egy ASA tűzfal, amely az adminisztrációs hálózatot védi, valamint egy Windows szerver, amely belső szolgáltatásokat biztosít.

A B épületben egy külön switch és router működik. Itt helyezkednek el a kliensgépek, valamint egy Linux szerver. A B telephely és a központi hálózat között dinamikus útvonalválasztást az OSPF protokoll biztosítja.

Az OSPF lehetővé teszi, hogy a routerek automatikusan megosszák egymással a hálózati információkat. Ennek eredményeként a routing tábla dinamikusan frissül, és egy esetleges útvonal kiesése esetén a rendszer alternatív útvonalat választ.

A két telephely között GRE alagút is kialakításra került. Ez egy logikai, virtuális kapcsolat, amely lehetővé teszi a távoli hálózatok közötti kommunikációt közvetlen fizikai összeköttetés nélkül. A tunnel interfész segítségével a forgalom titkosítatlan IP csomagként kerül továbbításra a külső hálózaton keresztül.

A rendszer működését több teszttel ellenőriztem.

VLAN-on belüli kommunikáció esetén a kliensek sikeresen elérik egymást.

Inter-VLAN forgalom esetén a router biztosítja a megfelelő útvonalválasztást.

Az OSPF szomszédsági állapot stabil, a routing tábla tartalmazza a dinamikusan tanult hálózatokat.

A hálózat automatizálásának demonstrálására egy Python alapú scriptet készítettem. A program SSH kapcsolaton keresztül csatlakozik a routerhez, lekéri a futó konfigurációt, és dátummal ellátva szöveges fájlba menti azt. Ez lehetővé teszi a konfigurációk archiválását és a verziókövetést.

Összességében a rendszer szegmentált, redundáns és dinamikus routingot alkalmaz. A VLAN struktúra logikai elkülönítést biztosít, a Spanning Tree a hurokmentes működést garantálja, az OSPF a skálázható útvonalválasztást valósítja meg, míg a Python alapú automatizálás a hálózat üzemeltetését támogatja.

A megvalósított topológia megfelel egy kis- vagy középvállalati környezet követelményeinek, ahol fontos a rendelkezésre állás, a biztonság és az egyszerű bővíthetőség.