9. évf.: Vírusok

9. évf.: Vírusok

Vírusok, trójai falovak és egyéb kártevők

1. Alapfogalmak

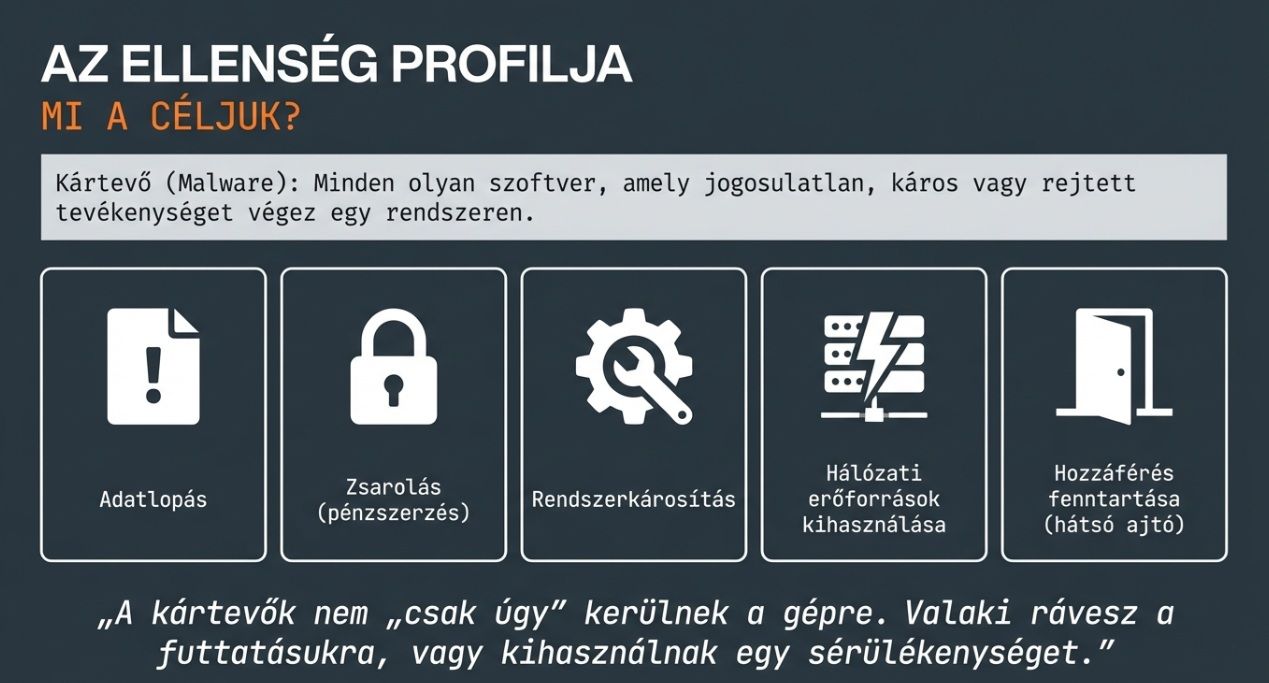

Kártevő (malware): minden olyan szoftver, amely jogosulatlan, káros vagy rejtett tevékenységet végez egy rendszeren.

Céljai jellemzően:

Adatlopás

Zsarolás (pénzszerzés)

Rendszerkárosítás

Hálózati erőforrások kihasználása

Hozzáférés fenntartása (hátsó ajtó)

A kártevők nem „csak úgy” kerülnek a gépre. Valaki rávesz a futtatásukra, vagy kihasználnak egy sérülékenységet. Ennyire egyszerű.

2. Főbb kártevőtípusok

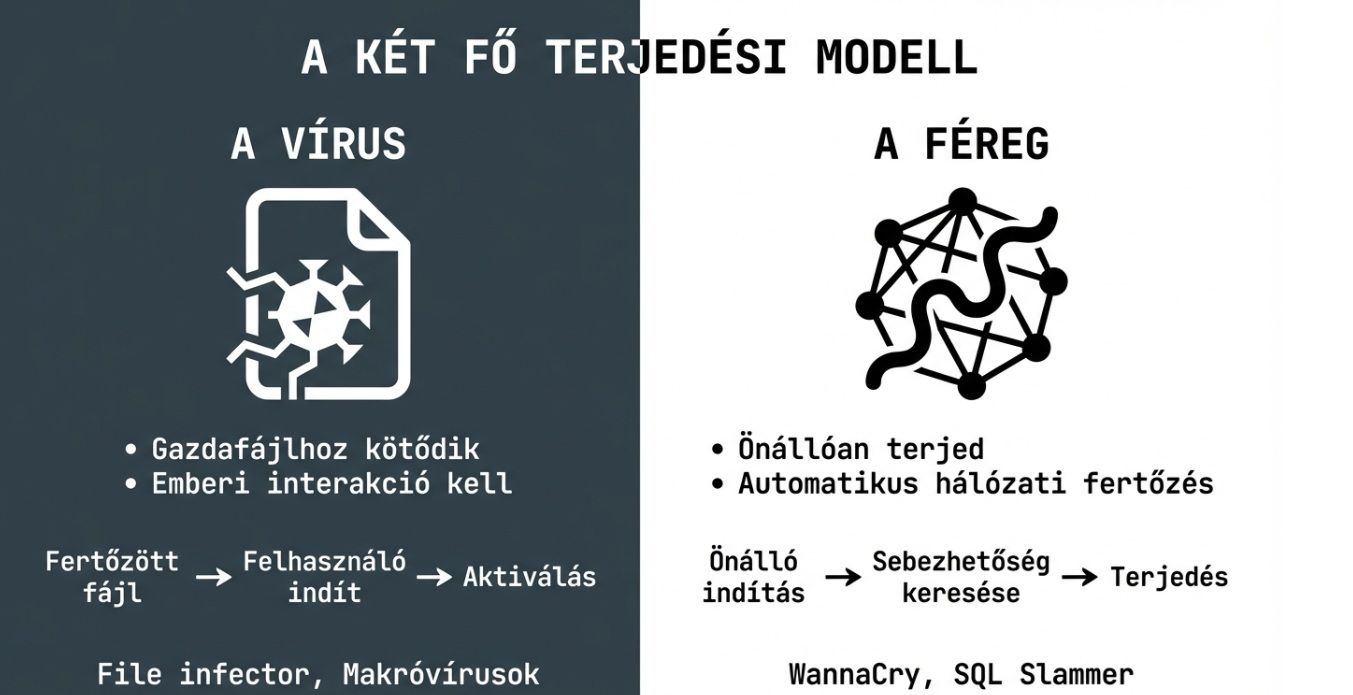

2.1. Vírus

Definíció: Olyan kártevő, amely más fájlokhoz csatolódik, és azok futtatásakor aktiválódik.

Jellemzők:

Gazdafájlhoz kötődik

Emberi interakció kell a terjedéshez (pl. fájl megnyitása)

Fájlokat módosít vagy fertőz

Működés:

Fertőz egy futtatható fájlt

A felhasználó elindítja

A vírus aktiválódik és továbbfertőz

Példák:

File infector vírusok

Makróvírusok (Word/Excel dokumentumokban)

2.2. Féreg (Worm)

Definíció: Önállóan terjed hálózaton keresztül, nem igényel gazdafájlt.

Jellemzők:

Automatikus terjedés

Gyors hálózati fertőzés

Gyakran túlterheli a rendszereket

Példák:

WannaCry (ransomware funkcióval kombinálva)

SQL Slammer

A féreg nem kér engedélyt. Terjed, amíg talál sebezhető rendszert.

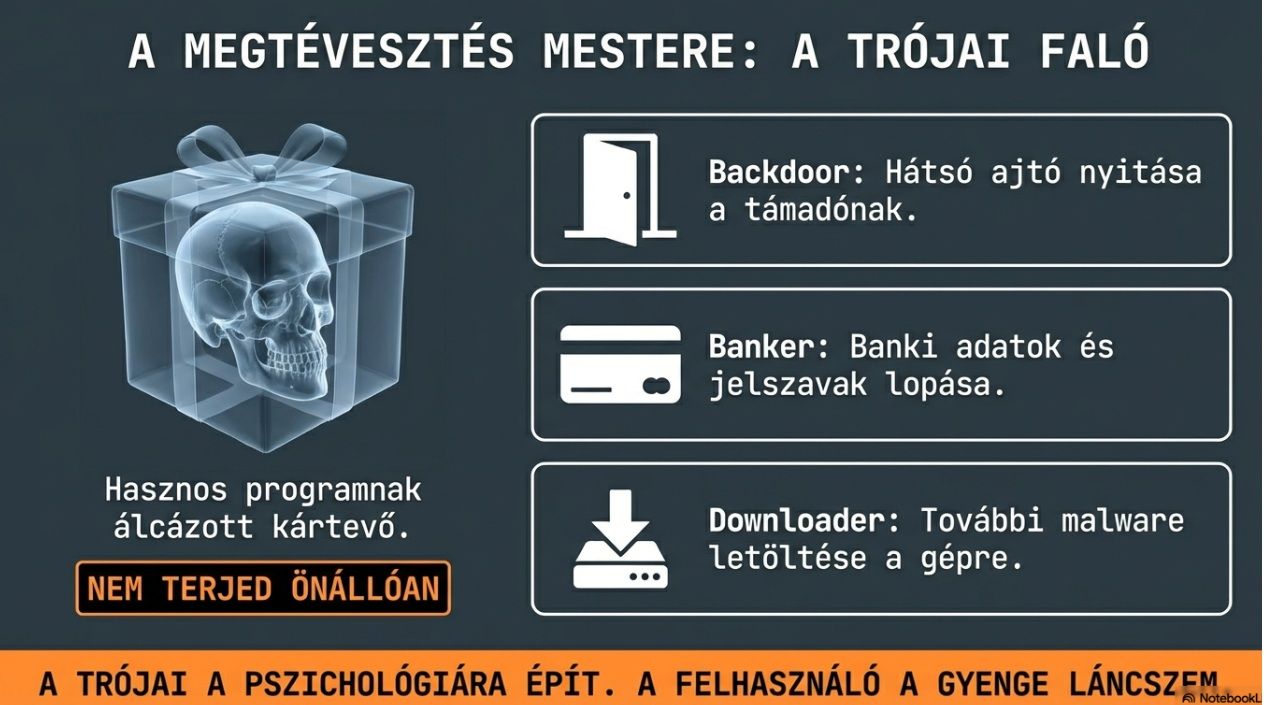

2.3. Trójai faló (Trojan)

Definíció: Hasznos programnak álcázott kártevő.

Jellemzők:

Nem terjed önállóan

Felhasználói telepítés szükséges

Rejtett funkciót hajt végre

Típusok:

Backdoor trojan (hátsó ajtó)

Banker trojan (banki adatok lopása)

Downloader trojan (további malware letöltése)

A trójai a pszichológiára épít. A felhasználó a gyenge láncszem.

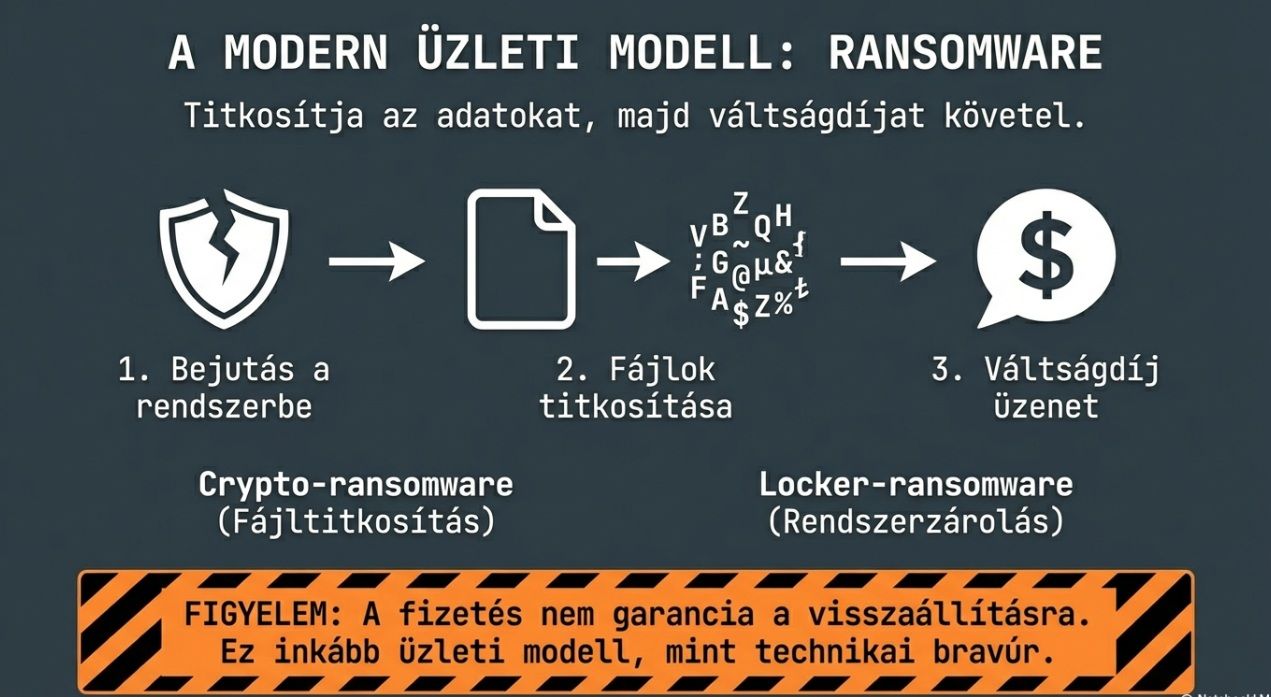

2.4. Ransomware

Definíció: Titkosítja az adatokat, majd váltságdíjat követel.

Működés:

Bejut a rendszerbe

Fájlokat titkosít

Váltságdíj üzenetet hagy

Típusok:

Crypto-ransomware (fájltitkosítás)

Locker-ransomware (rendszerzárolás)

A fizetés nem garancia a visszaállításra. Inkább üzleti modell, mint technikai bravúr.

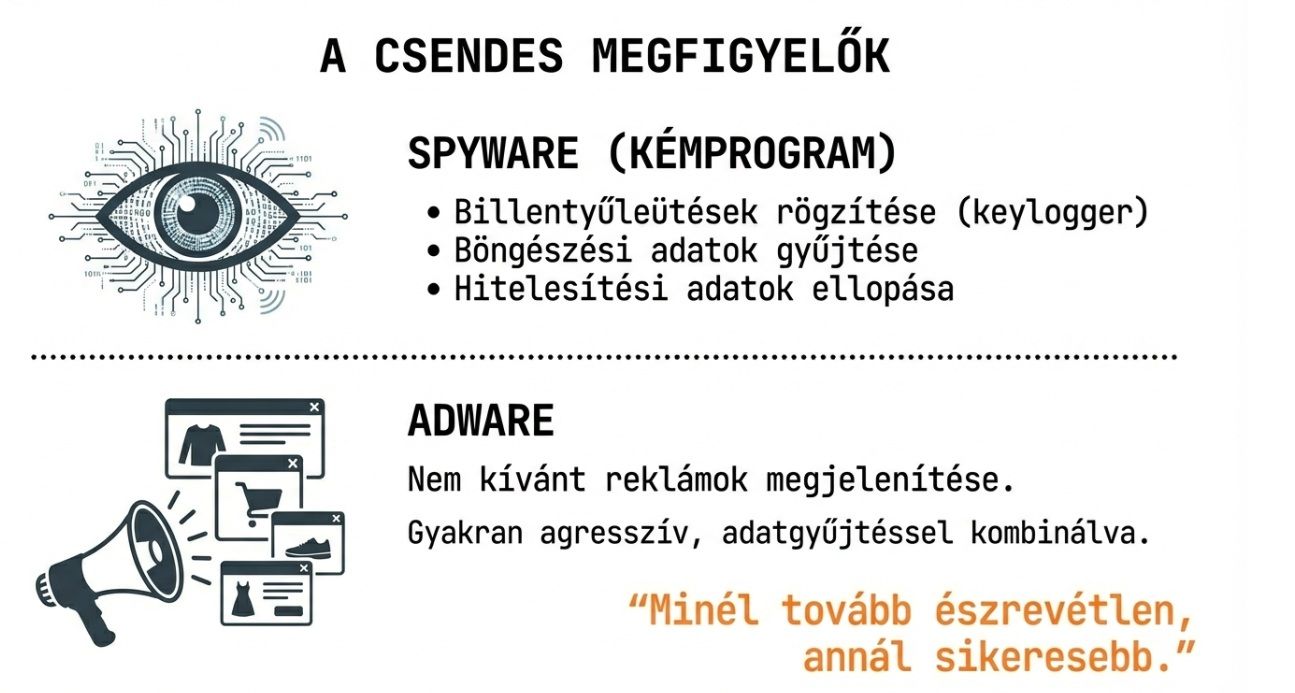

2.5. Spyware

Definíció: Megfigyelő kártevő.

Cél:

Billentyűleütések rögzítése (keylogger)

Böngészési adatok gyűjtése

Hitelesítési adatok ellopása

Általában csendben működik. Minél tovább észrevétlen, annál sikeresebb.

2.6. Adware

Definíció: Nem kívánt reklámokat jelenít meg.

Nem mindig illegális, de gyakran agresszív, adatgyűjtéssel kombinálva.

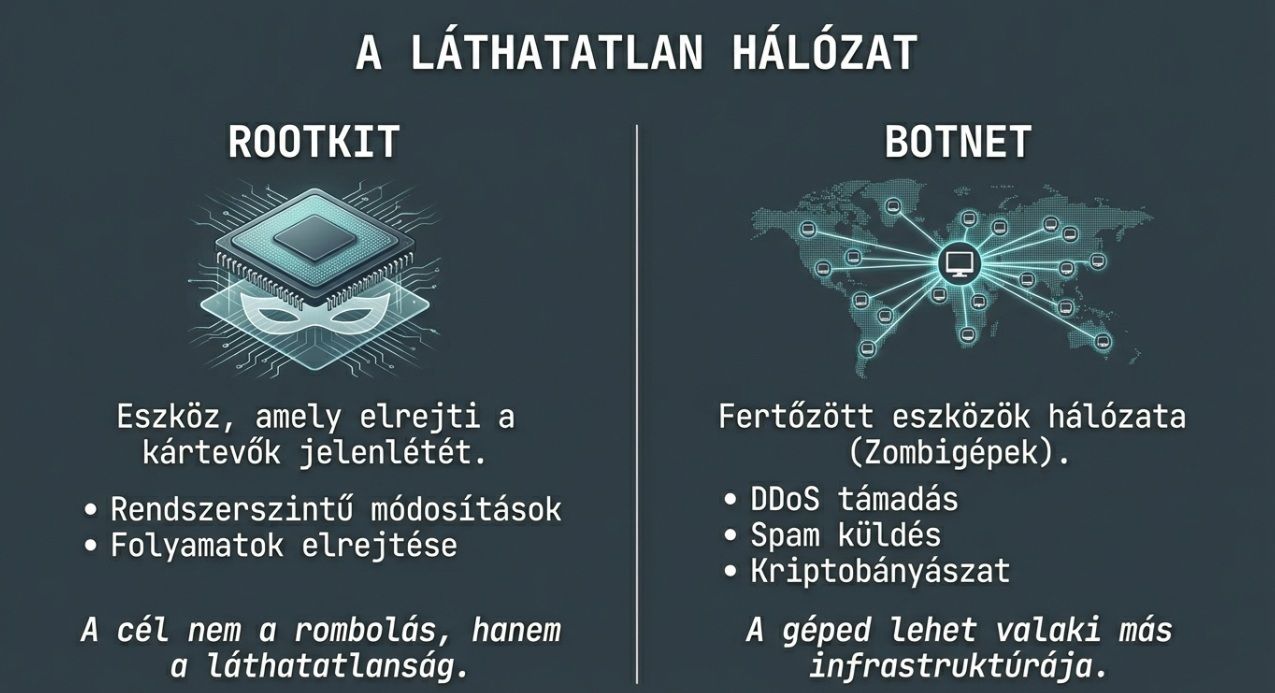

2.7. Rootkit

Definíció: Olyan eszköz, amely elrejti más kártevők jelenlétét.

Jellemzők:

Rendszerszintű módosítások

Folyamatok és fájlok elrejtése

Nehezen észlelhető

A rootkit célja nem a rombolás. A láthatatlanság.

2.8. Botnet és bot

Bot: Fertőzött eszköz, amely távolról vezérelhető.

Botnet: Fertőzött eszközök hálózata.

Felhasználás:

DDoS támadás

Spam küldés

Kriptobányászat

A géped lehet valaki más infrastruktúrája.

3. Fertőzési módszerek

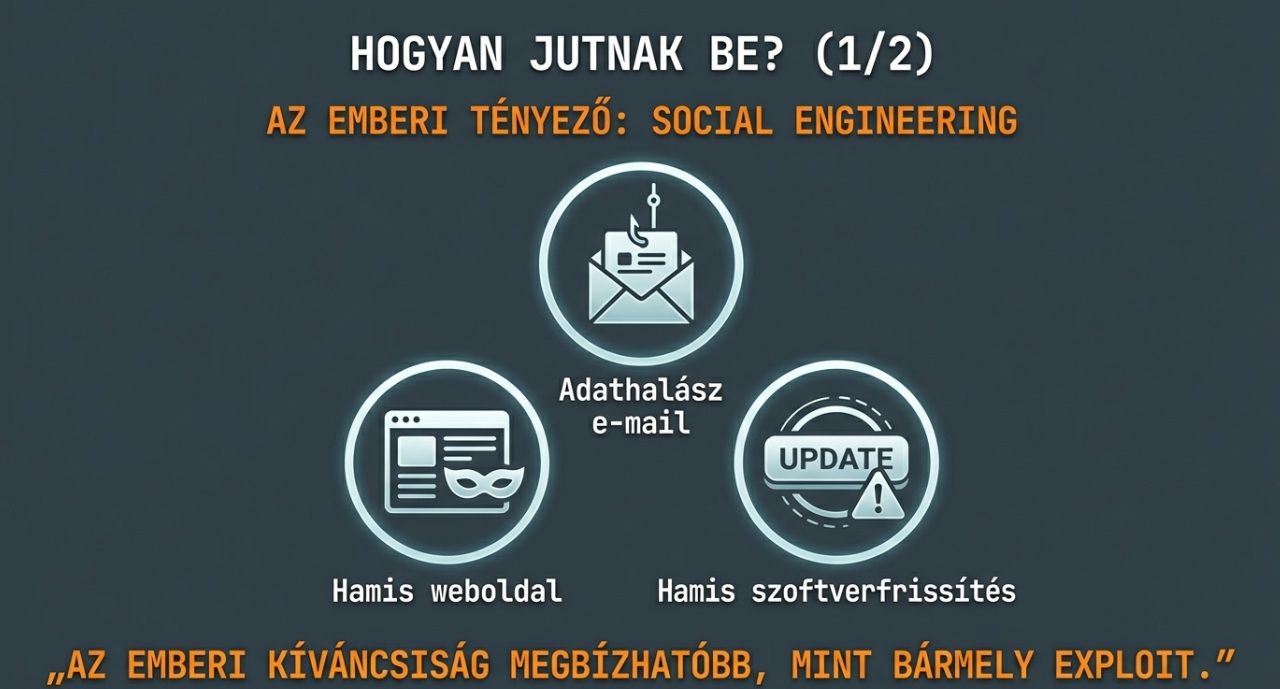

3.1. Social engineering

Adathalász e-mail

Hamis weboldal

Hamis szoftverfrissítés

Az emberi kíváncsiság megbízhatóbb, mint bármely exploit.

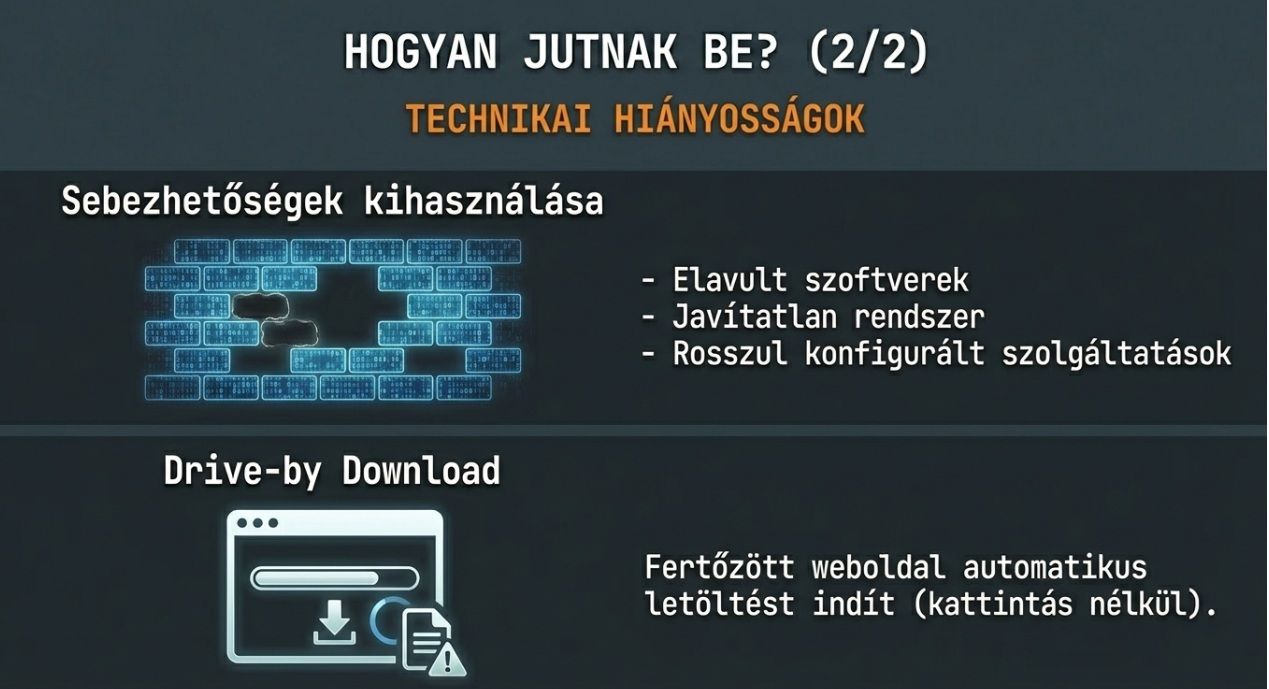

3.2. Sebezhetőségek kihasználása

Elavult szoftver

Javítatlan rendszer

Rosszul konfigurált szolgáltatások

3.3. Drive-by download

Fertőzött weboldal automatikus letöltést indít.

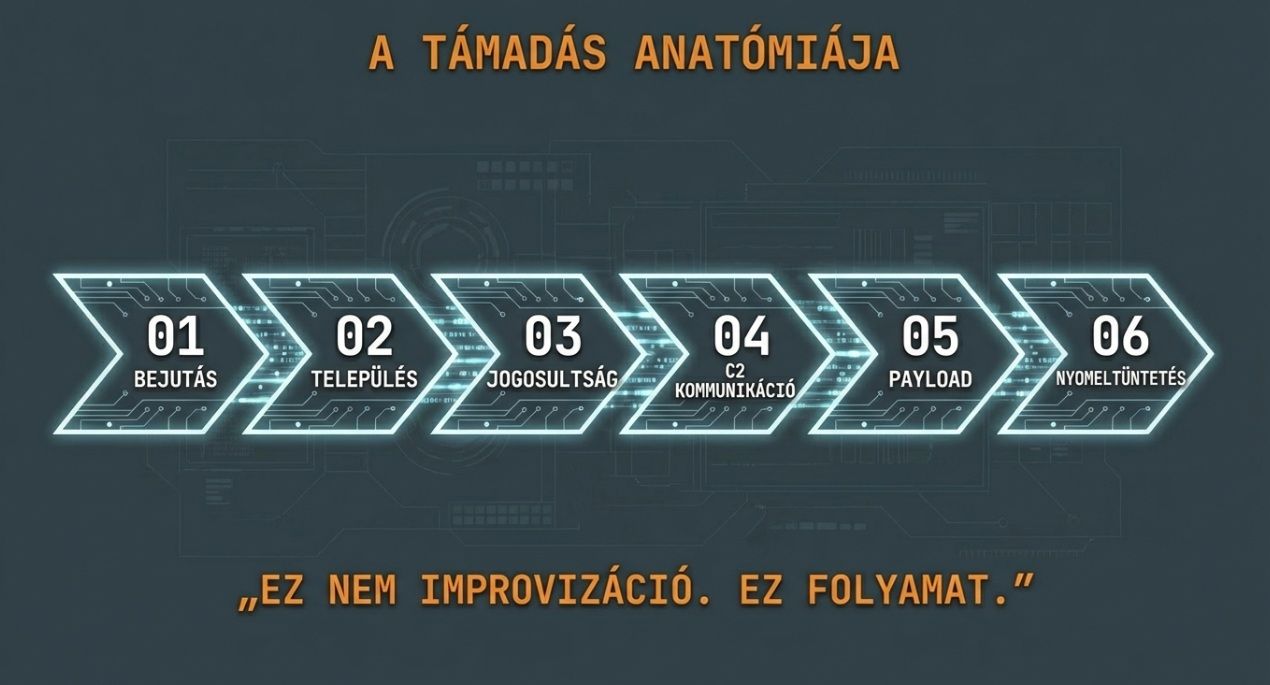

4. Kártevők működési fázisai

Bejutás

Település (persistencia)

Jogosultságkiterjesztés

Kommunikáció (C2 – Command & Control)

Payload végrehajtása

Nyomeltüntetés

Ez nem improvizáció. Ez folyamat.

5. Védekezési módszerek

5.1. Technikai védelem

Rendszeres frissítés

Tűzfal

Antivirus / EDR

Többlépcsős hitelesítés (MFA)

Hálózati szegmentáció

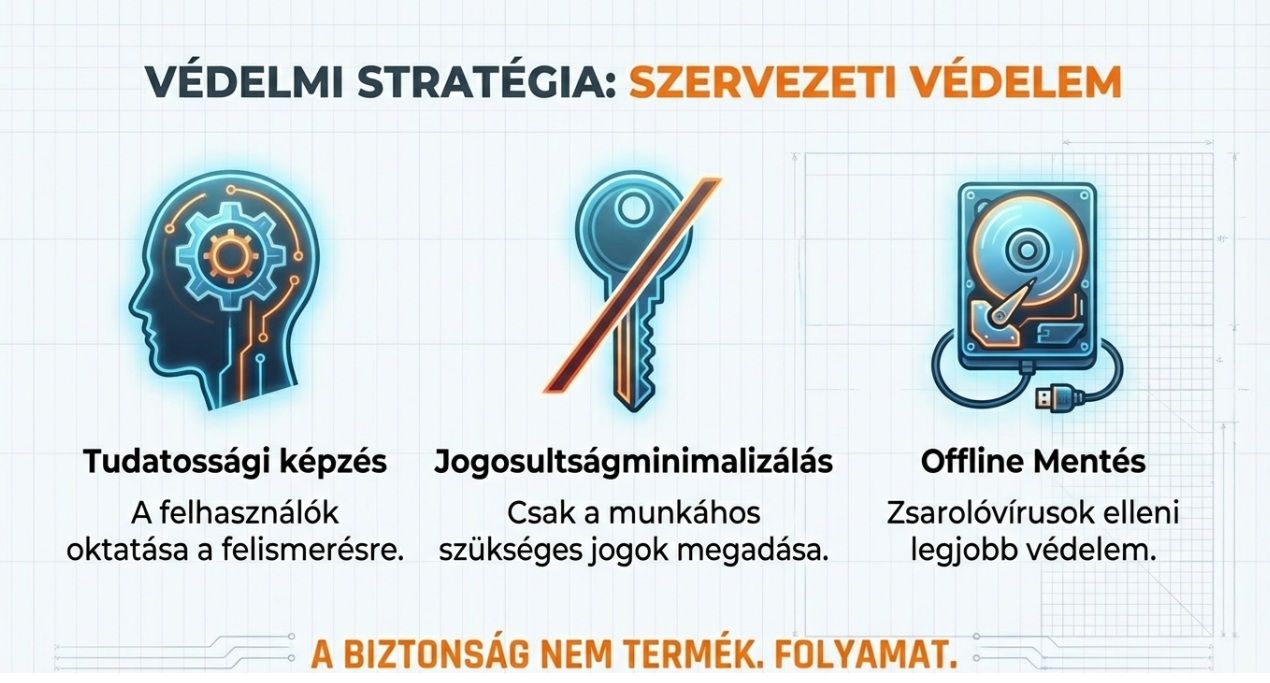

5.2. Szervezeti védelem

Tudatossági képzés

Jogosultságminimalizálás

Mentési stratégia (offline backup)

A biztonság nem termék. Folyamat.

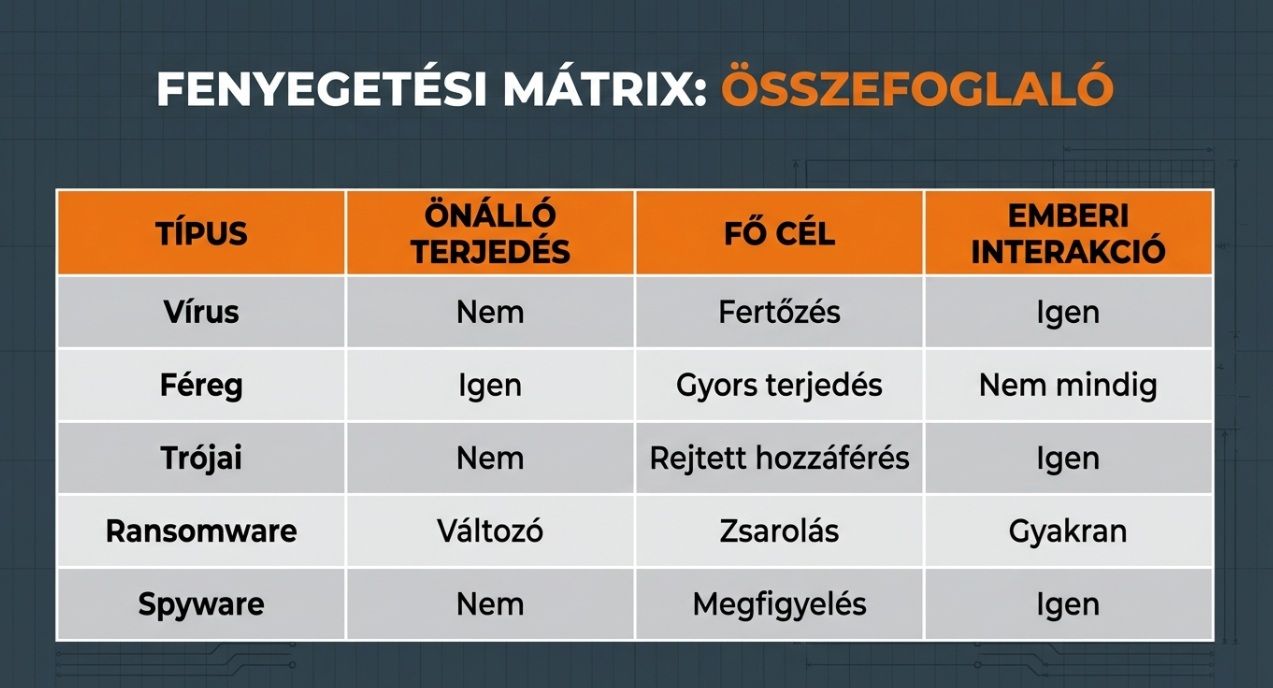

6. Összefoglaló táblázat

| Típus | Önálló terjedés | Fő cél | Emberi interakció |

|---|---|---|---|

| Vírus | Nem | Fertőzés | Igen |

| Féreg | Igen | Gyors terjedés | Nem mindig |

| Trójai | Nem | Rejtett hozzáférés | Igen |

| Ransomware | Változó | Zsarolás | Gyakran |

| Spyware | Nem | Megfigyelés | Igen |

7. Ellenőrző kérdések

Mi a különbség vírus és féreg között?

Miért hatékony a trójai faló?

Mi a ransomware üzleti modellje?

Miért kritikus a rendszeres frissítés?

Hogyan segít a hálózati szegmentáció?

Felderítéses támadások (Reconnaissance Attacks)

A felderítés nem maga a támadás.

Az előkészítés. A támadó itt gyűjti össze azt, amivel később dolgozni fog.

Cél: információ.

Minél több, minél pontosabb, minél észrevétlenebb.

1. Mi az a felderítés?

A támadási életciklus első fázisa.

A célrendszer, szervezet vagy személy információinak gyűjtése technikai vagy nem technikai módszerekkel.

Aki kihagyja ezt a lépést, zajos és amatőr lesz.

2. Felderítés típusai

2.1. Passzív felderítés

A támadó nem lép közvetlen kapcsolatba a célrendszerrel.

Módszerek:

Nyilvános adatok gyűjtése (OSINT)

WHOIS lekérdezés

DNS-információk

Közösségi média elemzés

LinkedIn profilok vizsgálata

Céginformációk, sajtóközlemények

Előny:

Nehezen észlelhető

Jogilag sokszor szürkezóna

Példa:

Egy rendszergazda LinkedIn-profilján szerepel:

„Tapasztalat: FortiGate 60F konfigurálás”

A támadó tudja, milyen tűzfal lehet a cégnél. Innen már célzott exploitot keres.

2.2. Aktív felderítés

A támadó közvetlenül kommunikál a célrendszerrel.

Módszerek:

Port scanning (pl. Nmap)

Service scanning

Banner grabbing

Ping sweep

Vulnerability scanning

DNS zone transfer próbálkozás

Előny:

Pontosabb technikai információ

Konkrét sérülékenységek feltárása

Hátrány:

Naplózható

IDS/IPS észlelheti

3. OSINT (Open Source Intelligence)

Nyílt forrású információgyűjtés.

Források:

Közösségi média

Domainregisztrációs adatbázisok

GitHub repók

Publikus dokumentumok (metaadatokkal)

Paste oldalak

Dark web szivárgások

Gyakori hiba:

A szervezet több információt tesz közzé magáról, mint amennyit kellene.

4. Technikai felderítési technikák

4.1. Port scan

Cél: Nyitott portok azonosítása.

Eredmény:

80 → Webszerver

443 → HTTPS

22 → SSH

3389 → RDP

A nyitott port nem sebezhetőség.

De belépési pont lehet.

4.2. Service enumeration

Nem elég tudni, hogy fut egy szolgáltatás.

A verziószám az érdekes.

Példa:

Apache 2.4.49 → ismert RCE sebezhetőség.

4.3. DNS felderítés

Subdomain brute force

Zone transfer

Reverse DNS lookup

Gyakran itt derül ki a belső struktúra:

dev.company.hu

vpn.company.hu

test.company.hu

A „test” sokszor kevésbé védett.

4.4. Email harvesting

Cél: e-mail címek gyűjtése phishinghez.

Módszerek:

Weboldal scraping

Minták felismerése (vezeteknev.keresztnev@domain.hu)

5. Social engineering alapú felderítés

Technikai eszköz sem kell hozzá.

Módszerek:

Telefonos információkérés

Hamis állásinterjú

IT támogatónak kiadni magát

Fizikai bejutás (tailgating)

Az emberek udvariasak.

A támadó ezt használja ki.

6. Felderítés a támadási modellben

A legtöbb keretrendszerben külön fázis:

Cyber Kill Chain

Reconnaissance

Weaponization

Delivery

Exploitation

Installation

C2

Actions on objectives

Ha a recon alapos, a többi fázis hatékonyabb.

7. Mit keres a támadó?

IP-tartomány

Nyitott portok

Szoftververziók

Használt technológiák

Dolgozói adatok

Email formátum

Külső beszállítók

VPN megoldások

Felhős szolgáltatások

Cél: támadási felület feltérképezése.

8. Védekezés felderítés ellen

Teljesen megakadályozni nem lehet.

Csökkenteni lehet.

Technikai védelem:

IDS/IPS

Rate limiting

Port knocking

WAF

DNS zone transfer tiltás

Tűzfal helyes konfigurálása

Szervezeti védelem:

Publikus információ minimalizálása

Social engineering tréning

OSINT audit saját szervezeten

Ha te nem méred fel a saját támadási felületed, más meg fogja.

9. Gyakori hibák

Tesztrendszer publikus IP-n

Elavult szoftver verziószám nyilvános bannerben

Metaadatok publikus PDF-ekben

Alkalmazottak túl részletes technikai posztjai

A támadó nem zseni.

Csak türelmes.

10. Ellenőrző kérdések

Mi a különbség passzív és aktív felderítés között?

Miért veszélyes a verziószám publikálása?

Hogyan segíti a LinkedIn a célzott támadásokat?

Mi az OSINT szerepe egy támadásban?

Hogyan csökkenthető a támadási felület?

Hozzáférési támadások (Access Attacks)

A cél itt már nem információgyűjtés.

Hanem bejutni. Jogosultságot szerezni. Megtartani.

A támadó nem kívülről nézelődik. Bent akar lenni.

1. Mi az a hozzáférési támadás?

Olyan támadás, amelynek célja:

Jogosulatlan hozzáférés szerzése

Jogosultságkiterjesztés

Hitelesítési adatok megszerzése

Hozzáférés fenntartása

Ez a támadás már közvetlenül sérti a bizalmasságot és integritást.

2. Főbb hozzáférési támadástípusok

2.1. Jelszó alapú támadások

A legegyszerűbb út. És meglepően gyakran működik.

Típusok:

a) Brute force

Minden lehetséges kombináció kipróbálása.

Gyenge jelszó → gyors siker

Erős jelszó → időigényes, de nem lehetetlen

b) Dictionary attack

Előre összeállított jelszólistával próbálkozik.

„Password123” nem kreatív. Csak gyakori.

c) Credential stuffing

Korábban kiszivárgott adatok újrafelhasználása.

Ha ugyanazt a jelszót használod több helyen, a támadó csak újrahasznosít.

d) Password spraying

Sok felhasználónál egy gyakori jelszó kipróbálása.

Pl.: „Winter2025!”

Zajos brute force helyett csendesebb módszer.

2.2. Hitelesítés megkerülése

a) Session hijacking

Aktív munkamenet átvétele.

Módszerek:

Session ID lopás

XSS

Nem titkosított forgalom lehallgatása

b) Man-in-the-Middle (MITM)

A támadó közbeékelődik a kommunikációba.

Cél:

Hitelesítési adatok elfogása

Adatmanipuláció

Nyilvános WiFi: kényelmes. És kockázatos.

c) Replay attack

Egy korábban rögzített hitelesítési csomag újraküldése.

Ha nincs megfelelő időbélyeg vagy nonce, működni fog.

2.3. Jogosultságkiterjesztés (Privilege Escalation)

Bejutott. De kevés a jogköre.

Típusok:

a) Vertikális jogosultságkiterjesztés

Felhasználóból admin.

Exploit, hibás konfiguráció vagy kernel sebezhetőség segítségével.

b) Horizontális jogosultságkiterjesztés

Azonos szintű, de más felhasználó adatainak elérése.

Példa:

UserID paraméter manipulálása webalkalmazásban.

2.4. Backdoor telepítése

Ha már bent van, maradni akar.

Módszerek:

Rejtett admin fiók létrehozása

SSH kulcs elhelyezése

Webshell feltöltése

Scheduled task vagy service létrehozása

A cél a persistencia.

2.5. Token és kulcs alapú támadások

Modern rendszerekben a jelszó már csak az első lépés.

Célpontok:

API tokenek

OAuth tokenek

JWT manipuláció

SSH private key

Egy ellopott token gyakran többet ér, mint egy jelszó.

3. Gyakori technikai hibák, amik segítik a hozzáférési támadást

Alapértelmezett jelszavak

MFA hiánya

Hibás session kezelés

Nem megfelelő input validáció

Hardcoded hitelesítési adatok

Nyilvános admin felület

A támadó nem feltör. Kihasznál.

4. Hozzáférési támadás menete (tipikus forgatókönyv)

Felderítés

Jelszó megszerzése (phishing vagy brute force)

Bejelentkezés

Jogosultságkiterjesztés

Hátsó ajtó telepítése

Oldalirányú mozgás (lateral movement)

Ez nem filmjelenet. Inkább módszeres adminisztráció.

5. Védekezés

5.1. Technikai intézkedések

Erős jelszópolitika

MFA kötelezővé tétele

Account lockout policy

Rate limiting

Zero Trust modell

Rendszeres patch-elés

EDR/XDR megoldások

Naplózás és SIEM

5.2. Architektúra szintű védelem

Legkisebb jogosultság elve

Hálózati szegmentáció

Privilegizált fiókok elkülönítése

Admin fiókok külön kezelése

6. Összefoglaló

| Támadástípus | Cél | Fő gyengeség |

|---|---|---|

| Brute force | Bejutás | Gyenge jelszó |

| MITM | Hitelesítési adat | Titkosítás hiánya |

| Session hijack | Aktív munkamenet | Rossz session kezelés |

| Privilege escalation | Magasabb jog | Hibás konfiguráció |

| Backdoor | Tartós hozzáférés | Monitoring hiánya |

7. Ellenőrző kérdések

Mi a különbség brute force és password spraying között?

Hogyan működik a session hijacking?

Mit jelent a vertikális jogosultságkiterjesztés?

Miért nem elég az erős jelszó MFA nélkül?

Miért fontos a naplóelemzés?